Podle serveru ITNews společnost Quarkslab varuje, že tyto bezpečnostní zranitelnosti by mohly být zneužity neověřenými vzdálenými útočníky ve stejné lokální síti a v některých případech i ve vzdálené síti. Výzkumníci uvádějí, že dopad těchto zranitelností zahrnuje útoky DDoS, úniky dat, vzdálené spuštění kódu, otravu mezipaměti DNS a únosy relací.

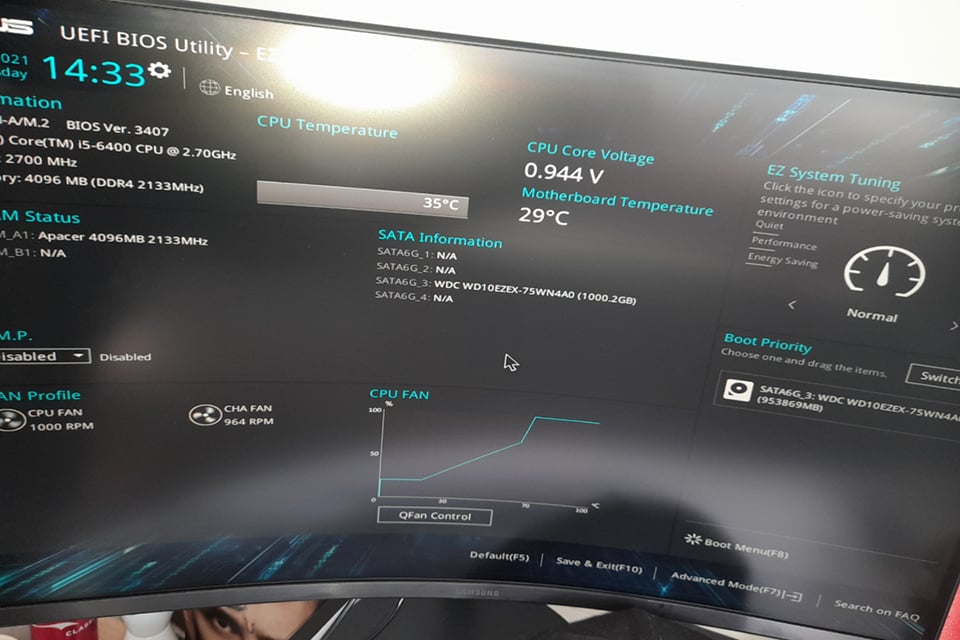

UEFI je běžně používaný systém BIOS.

Centrum pro koordinaci kybernetické bezpečnosti (CERT) na Carnegie Mellon University (USA) uvedlo, že tato zranitelnost byla zjištěna během nasazení od dodavatelů UEFI, včetně společností American Megatrends, Insyde Software, Intel a Phoenix Technologies, zatímco společnost Toshiba postižena nebyla.

Společnosti Insyde Software, AMI a Phoenix Technologies v současné době serveru Quarkslab potvrdily, že poskytují opravy. Zranitelnost mezitím stále vyšetřuje 18 dalších dodavatelů, včetně významných jmen jako Google, HP, Microsoft, ARM, ASUSTek, Cisco, Dell, Lenovo a VAIO.

Zranitelnosti se nacházejí v TCP/IP stacku EDK II, NetworkPkg, který se používá pro bootování ze sítě a je obzvláště kritický v datových centrech a prostředích HPC pro automatizaci raných fází bootování. Tři nejzávažnější zranitelnosti, všechny s CVSS skóre 8,3, se týkají chyb přetečení vyrovnávací paměti DHCPv6, včetně CVE-2023-45230, CVE-2023-45234 a CVE-2023-45235. Ostatní zranitelnosti mají CVSS skóre od 5,3 do 7,5 bodů.

Zdrojový odkaz

![[Foto] Slavnostní zakončení 10. zasedání 15. Národního shromáždění](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F11%2F1765448959967_image-1437-jpg.webp&w=3840&q=75)

![[Foto] Premiér Pham Minh Chinh telefonicky hovořil s generálním ředitelem ruské korporace Rosatom.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F11%2F1765464552365_dsc-5295-jpg.webp&w=3840&q=75)

![[OFICIÁLNÍ] SKUPINA MISA OZNAMUJE SVÉ PRŮKOPNICKÉ POZICIONOVÁNÍ ZNAČKY V OBLASTI TVORBY AGENTŮ S UMĚLOU INTELIGENCÍ PRO FIRMY, DOMÁCNOSTI A VLÁDU](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/11/1765444754256_agentic-ai_postfb-scaled.png)

Komentář (0)