Kaspersky ha anunciado que, a través de sus productos B2B, evitó decenas de millones de ataques de fuerza bruta dirigidos a empresas del sudeste asiático en 2023.

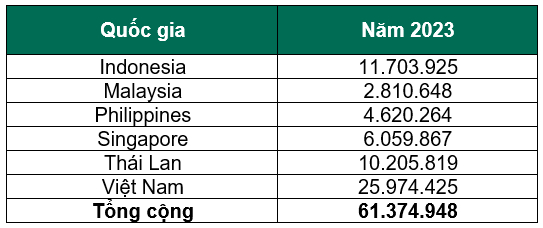

En concreto, desde enero de 2023 hasta diciembre de 2023, los productos B2B de Kaspersky, instalados en empresas de todos los tamaños en el sudeste asiático, detectaron y bloquearon 61.374.948 ataques de este tipo.

Un ataque de fuerza bruta es una forma de adivinar contraseñas o claves de cifrado que consiste en probar todas las combinaciones de caracteres posibles dentro de un sistema hasta encontrar la correcta. Si tiene éxito, el atacante puede robar las credenciales de inicio de sesión del usuario.

El Protocolo de Escritorio Remoto (RDP) es un protocolo propietario de Microsoft que proporciona una interfaz gráfica para que los usuarios se conecten a otro ordenador a través de una red. RDP es ampliamente utilizado tanto por administradores de sistemas como por usuarios comunes para controlar remotamente servidores y otros ordenadores.

Los ciberdelincuentes utilizan ataques de fuerza bruta para encontrar nombres de usuario y contraseñas válidos probando todas las combinaciones de caracteres posibles hasta encontrar la contraseña correcta para acceder al sistema.

Kaspersky bloqueó más de 61 millones de ataques de fuerza bruta dirigidos a empresas en 2023.

Vietnam, Indonesia y Tailandia registraron el mayor número de ataques de fuerza bruta en el Sudeste Asiático el año pasado. Mientras tanto, Singapur registró más de 6 millones de casos, Filipinas casi 5 millones y Malasia tuvo el menor número de ataques de fuerza bruta, con casi 3 millones.

Según Adrian Hia, director general de Kaspersky para Asia Pacífico , los ataques de fuerza bruta son una amenaza potencial que las empresas no pueden ignorar.

El uso de servicios de terceros para el intercambio de datos, el uso de computadoras personales por parte de empleados y las redes wifi presentan riesgos. Las herramientas de acceso remoto como RDP siguen siendo una preocupación constante para los equipos de ciberseguridad corporativa.

Si los usuarios utilizan RDP para trabajar, asegúrese de tomar todas las siguientes precauciones:

- Priorice el uso de contraseñas seguras.

- Restrinja el acceso RDP a través de la VPN empresarial.

- Habilitar la autenticación a nivel de red (NLA).

- Habilitar la autenticación de dos factores (si está disponible).

- Deshabilite RDP y cierre el puerto 3389 si no está en uso.

- Utilice una solución de seguridad confiable como Kaspersky Endpoint Security for Business.

[anuncio_2]

Fuente: https://nld.com.vn/viet-nam-thuoc-3-nuoc-bi-danh-cap-mat-khau-nhieu-nhat-dong-nam-a-196240516175411054.htm

Kommentar (0)