טרנספורמציה דיגיטלית מציגה הזדמנות פורצת דרך לעסקים, אך היא מביאה עמה גם סיכונים רבים של חדירה וגניבת נתונים. כדי להסתגל לאיומים אלה בחברה המשתנה ללא הרף, עסקים צריכים להבטיח אבטחת סייבר, ולתרום לקיימות של פלטפורמות מבוססות.

אלפי פרצות אבטחה התגלו.

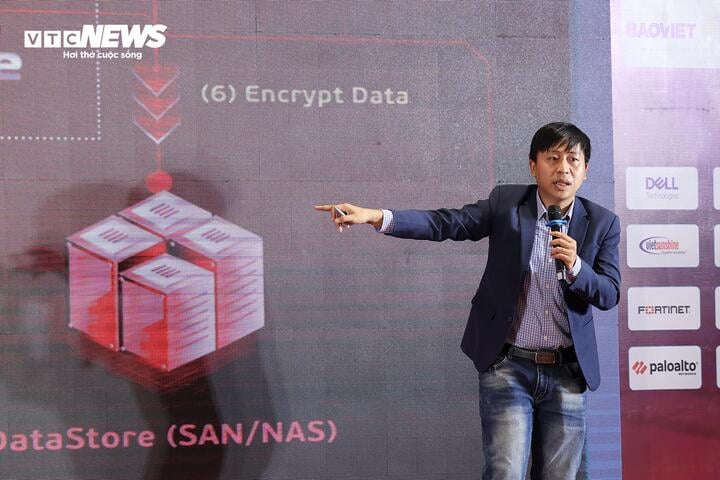

בסדנה "תגובה והתאוששות מאסון" שנערכה ב-13 בנובמבר על ידי ברית אבטחת המידע CYSEEX, העריך מר טראן קוואנג הונג - סגן מנהל מחלקת אבטחת המידע ( משרד המידע והתקשורת ), " בשנים האחרונות, התרגילים עברו מתרגילים פסיביים למעשיים. באמצעות תרגילים אלה התגלו פגיעויות רבות, התורמות להתרעה מוקדמת ולגילוי מוקדם, מה שהופך את המערכות לבטוחות יותר ויותר."

בעתיד, תרגילים המתמקדים בתגובה ויכולות התאוששות גמישות, החל משנת 2024 ואילך, לא יהיו עוד בדיקות מערכת, אלא יתמקדו בשיפור מיומנויות הצוות, שהוא גורם מפתח בהבטחת אבטחת המידע. יהיו יותר בדיקות מעמיקות ומעשיות."

נציגים ממחלקת אבטחת המידע סיפקו גם נתונים סטטיסטיים המראים כי בשנת 2023 נערכו למעלה מ-100 תרגילים, בהשתתפות משרדים, מחלקות ועסקים שונים. עד 1,200 פגיעויות התגלו ברמות גבוהות וקריטיות (548 פגיעויות קריטיות ו-366 פגיעויות ברמה גבוהה). אם 1,200 הפגיעויות הללו היו מתגלות על ידי האקרים מראש, הסיכון לאובדן נתונים ולהרס המערכת היה עצום.

מר טראן קוואנג הונג - סגן מנהל מחלקת אבטחת מידע (משרד המידע והתקשורת).

מוכנות והתאוששות מאירועי סייבר חיוניים להבטחת הבטיחות והיציבות של מערכות מידע מפני התקפות מתוחכמות ומסוכנות יותר ויותר.

סדרה של מתקפות כופר כוונו לאחרונה נגד יחידים ועסקים בווייטנאם. נתונים סטטיסטיים מראים שבשנת 2023 נדבקו יותר מ-745,000 מכשירים, מה שהביא להפסדים של 716 מיליון דולר.

בפרט, תוכנות כופר כשירות (RaaS), סוג של שירות אספקת תוכנות זדוניות עם מודל חלוקת רווחים שגדל במהירות, הפך לאיום רציני הגורם נזק משמעותי לעסקים ולקהילות...

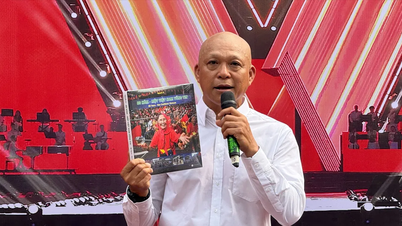

מר נגוין שואן הואנג, יו"ר ברית CYSEEX.

מר נגוין שואן הואנג, יו"ר ברית CYSEEX וסגן יו"ר מועצת המנהלים של חברת MISA Joint Stock, הצהיר כי תחת המוטו "ההגנה הטובה ביותר היא התקפה פרואקטיבית", בשנת 2024, הברית ארגנה בהצלחה 9 תרגילי אימונים על 18 מערכות מידע קריטיות של חבריה.

בשנתיים האחרונות היינו עדים לסדרה של מתקפות סייבר, ובמיוחד מתקפות כופר. מתקפות אלו לא רק משפיעות על אבטחת המידע אלא גם משבשות את פעילותן העסקית, וגורמות להפסדים כספיים משמעותיים, נזק למוניטין ותדמית של עסקים.

"בהתחשב בסכנות אלו, הכנה ושיפור יכולות התגובה וההתאוששות של המערכת לאחר אסונות הן משימה דחופה", שיתף מר הואנג.

כל עסק הוא מטרה.

מר נגוין קונג קואנג, מנהל מרכז SOC בחברת אבטחת הסייבר וייטל , ציין כי עסקים קטנים רבים עדיין שאננים מאוד, וחושבים שלא יהיו מטרות של קבוצות האקרים.

"עסקים רבים חושבים שמכיוון שהם לא במגזר הכלכלי או לא בקנה מידה גדול, האקרים לא ישימו לב אליהם. עם זאת, לא משנה מה התעשייה או גודל החברה, בסופו של דבר הם יהפכו למטרות לתקיפה."

"קבוצות תקיפה מבוססות אשראי שלא השקיעו מספיק כסף יתמקדו בעסקים קטנים לחדירה קלה יותר, בעוד שקבוצות תקיפה גדולות עם עלויות תפעול גבוהות יבחרו לרוב בחברות גדולות לתקיפה על מנת להפיק מהעסקים יותר כסף", שיתף מר נגוין קונג קואנג.

מר Nguyen Cong Cuong - מנהל מרכז SOC - חברת Viettel Cyber Security.

על פי הסטטיסטיקה, לוקח בממוצע 275 ימים לתוקפים לזהות פרצת מערכת; עם זאת, זהו רק נתון ממוצע, וחלק מהמערכות עשויות להימשך מספר שנים עד שיזוהו.

למעשה, חברות גדולות ברחבי העולם סבלו מפגיעויות אבטחה ונפרצו על ידי האקרים. זה מראה שיש לשים לב לניהול חולשות ופגיעויות אבטחה.

מר קואנג הצביע גם על חמש נקודות תורפה נפוצות שנמצאו בעסקים רבים, כגון: אי ביצוע בדיקות נקודות תורפה אבטחה ביישומים ותוכנות שפותחו באופן עצמאי או במיקור חוץ; ושימוש במערכות הפעלה ויישומים של צד שלישי ללא עדכון קבוע של תיקונים.

חשבונות בעלי הרשאות גבוהות מקבלים הרשאות מוגזמות ומיותרות, או שהחברה לא מצליחה לתבוע חשבונות גם לאחר שעובדים עזבו את החברה; הגדרת שרתי רשת משותפים מאפשרת גישה נוחה בין שרתים, ולבסוף, מערכות מרובות מבצעות גיבוי נתונים מקוון, כלומר כאשר הם מותקפים, נתונים אלה מוצפנים באופן מיידי.

מר לה קונג פו, סגן מנהל VNCERT.

בסדנה, מר לה קונג פו, סגן מנהל VNCERT, שיתף כי לטכנולוגיות אבטחה יש מגבלות רבות משום שטכניקות ופעילויות התקפה משתנות במהירות רבה וקשה לאתר אותן באמצעות הצפנה.

הדבר הראשון שתוקפים עושים כשהם ניגשים למערכת הוא להשבית את מערכת ההתרעות ממכשירי ניטור. לכן, עלינו לטפל בבעיה באופן יזום לפני שהיא מתרחשת, ולמנוע מהמתקפה להפוך לאסון, במיוחד בארגונים עם מערכות בקנה מידה גדול.

שליטה במערכות מידע שלמות המכוונות לפולשים דורשת זמן ניכר, אפילו שבועות או שנים. תהליך ה"ציד" אחר איומים משפר את הזיהוי ומקצר את הזמן בו התוקפים "שוהים" בתוך המערכת.

מר פו הדגיש גם את חשיבותה של "ציד איומים" באיתור איומי ביטחון פוטנציאליים.

זוהי שיטה פרואקטיבית לגילוי סימני נזק מבלי להסתמך על אזהרות מוקדמות, תוך התגברות על המגבלות של טכנולוגיות הגנה מסורתיות.

ציד איומים מסייע בהפחתת הזמן שאיום יכול להישאר במערכת, ובמקביל משפר את היכולת להגיב במהירות להתקפות סייבר מתוחכמות יותר ויותר.

[מודעה_2]

מָקוֹר

![[תמונה] המסע הצבעוני של החדשנות של וייטנאם](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F14%2F1765703036409_image-1.jpeg&w=3840&q=75)

![[תמונה] המסע הצבעוני של החדשנות של וייטנאם](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/14/1765703036409_image-1.jpeg)

![[אינפוגרפיקה] דיוקן הוועדה הקבועה של התאחדות החקלאים של מחוז דונג נאי לקדנציה 2025-2030](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/14/1765708210139_thumbnail_ban_thuong_vu_sua_20251214164836.jpeg)

תגובה (0)