डिजिटल परिवर्तन की प्रक्रिया व्यवसायों के लिए एक अभूतपूर्व अवसर है। इस प्रक्रिया के साथ-साथ, उन्हें डेटा घुसपैठ और चोरी के कई जोखिमों का सामना करना पड़ता है। लगातार बदलते समाज में इन जोखिमों से निपटने के लिए, व्यवसायों को नेटवर्क सुरक्षा सुनिश्चित करने की आवश्यकता है, जो विकसित प्लेटफार्मों के विरुद्ध स्थिरता सुनिश्चित करने में योगदान देती है।

हजारों सुरक्षा खामियों का पता चला

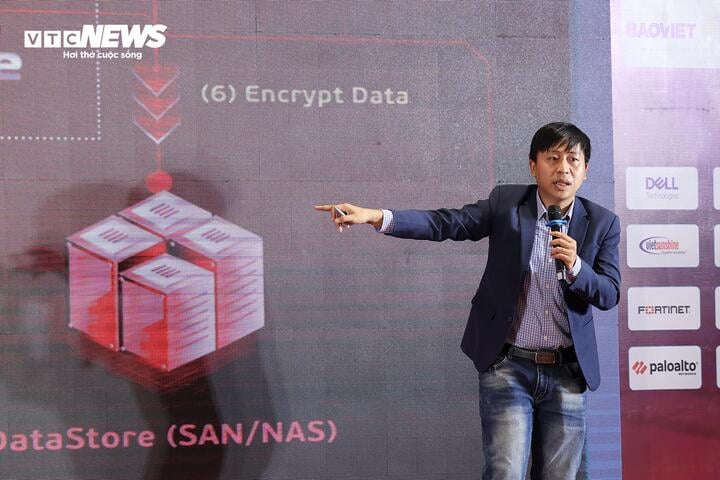

CYSEEX सूचना सुरक्षा गठबंधन द्वारा 13 नवंबर को आयोजित "आपदा के बाद प्रणाली की प्रतिक्रिया और पुनर्प्राप्ति" कार्यशाला में, सूचना सुरक्षा विभाग ( सूचना एवं संचार मंत्रालय ) के उप निदेशक श्री ट्रान क्वांग हंग ने आकलन प्रस्तुत करते हुए कहा, " हाल के वर्षों में, अभ्यास निष्क्रिय अभ्यास से वास्तविक जीवन अभ्यास में परिवर्तित हो गया है। इस अभ्यास के माध्यम से, कई कमजोरियों का पता चला है, जिससे प्रणाली को अधिक से अधिक सुरक्षित बनाने के लिए प्रारंभिक चेतावनी और शीघ्र पहचान में योगदान मिला है।"

आने वाले समय में, अभ्यास प्रतिक्रिया क्षमताओं और लचीली पुनर्प्राप्ति क्षमताओं पर केंद्रित होंगे। 2024 से आगे, सिस्टम परीक्षण नहीं होंगे, बल्कि कर्मचारियों के प्रशिक्षण पर ध्यान केंद्रित किया जाएगा, जो सूचना सुरक्षा सुनिश्चित करने में एक महत्वपूर्ण कारक है। अधिक गहन और अधिक वास्तविक परीक्षण होंगे।

सूचना सुरक्षा विभाग के प्रतिनिधि ने आंकड़े देते हुए बताया कि 2023 में 100 से अधिक अभ्यास आयोजित किए गए, जिनमें कई मंत्रालयों और व्यवसायों ने भाग लिया। इनमें 1,200 तक गंभीर स्तर की सुरक्षा खामियां (548 गंभीर खामियां और 366 उच्च स्तर की खामियां) पाई गईं। यदि इन 1,200 खामियों का पता पहले हैकर्स को चल जाता, तो डेटा हानि और सिस्टम के नष्ट होने का खतरा बहुत अधिक होता।

श्री ट्रान क्वांग हंग - सूचना सुरक्षा विभाग (सूचना एवं संचार मंत्रालय) के उप निदेशक।

साइबर सुरक्षा संबंधी घटनाओं की तैयारी करना और उनसे उबरना सूचना प्रणालियों की सुरक्षा और स्थिरता सुनिश्चित करने के लिए आवश्यक है ताकि उन्हें तेजी से परिष्कृत और खतरनाक हमलों से बचाया जा सके।

हाल ही में वियतनाम में व्यक्तियों और व्यवसायों को निशाना बनाकर रैंसमवेयर हमले किए गए हैं। आंकड़ों से पता चलता है कि 2023 में 745,000 से अधिक डिवाइस मैलवेयर से संक्रमित हुए, जिसके परिणामस्वरूप 716 मिलियन अमेरिकी डॉलर का नुकसान हुआ।

विशेष रूप से, रैंसमवेयर-एज़-ए-सर्विस (RaaS) मॉडल, जो तेजी से बढ़ते लाभ-साझेदारी के साथ मैलवेयर को एक सेवा के रूप में प्रदान करता है, व्यवसायों और समुदाय को भारी नुकसान पहुंचाने वाला एक गंभीर खतरा बन गया है...

श्री गुयेन जुआन होआंग, सीवाईएसईएक्स एलायंस के अध्यक्ष।

CYSEEX एलायंस के अध्यक्ष और MISA जॉइंट स्टॉक कंपनी के निदेशक मंडल के उपाध्यक्ष श्री गुयेन जुआन होआंग ने कहा कि "सबसे अच्छा बचाव सक्रिय रूप से हमला करना है" के आदर्श वाक्य के साथ, एलायंस ने 2024 में एलायंस के सदस्यों के 18 महत्वपूर्ण सूचना प्रणालियों पर 9 अभ्यास सफलतापूर्वक आयोजित किए।

पिछले दो वर्षों में, हमने साइबर हमलों की एक श्रृंखला देखी है, विशेष रूप से रैंसमवेयर हमले। ये हमले न केवल सूचना सुरक्षा को प्रभावित करते हैं बल्कि व्यावसायिक कार्यों को भी बाधित करते हैं, जिससे व्यवसायों की वित्तीय स्थिति, प्रतिष्ठा और साख को भारी नुकसान होता है।

श्री होआंग ने कहा, "इन खतरों के मद्देनजर, तैयार रहना और आपदा के बाद प्रतिक्रिया देने और व्यवस्था को बहाल करने की क्षमता में सुधार करना एक अत्यावश्यक कार्य है।"

हर व्यवसाय एक लक्ष्य है

विएटेल साइबर सिक्योरिटी कंपनी के एसओसी सेंटर के निदेशक श्री गुयेन कोंग कुओंग ने बताया कि कई छोटे व्यवसाय अभी भी बहुत लापरवाह हैं, यह सोचकर कि वे हैकर समूहों के निशाने पर नहीं आएंगे।

"कई व्यवसायों को लगता है कि अगर वे आर्थिक क्षेत्र में नहीं हैं या बड़े पैमाने पर काम नहीं करते हैं, तो हैकर्स उन पर ध्यान नहीं देंगे। हालांकि, किसी भी आकार का कोई भी उद्योग या कंपनी अंततः हमले का निशाना बन सकती है।"

श्री गुयेन कोंग कुओंग ने बताया, "जिन हमलावर समूहों ने पर्याप्त निवेश नहीं किया है, वे छोटे व्यवसायों को निशाना बनाकर आसानी से हमला करेंगे और घुसपैठ करेंगे, जबकि उच्च परिचालन लागत वाले बड़े हमलावर समूह अक्सर व्यवसायों से अधिक धन प्राप्त करने के लिए बड़ी कंपनियों को निशाना बनाएंगे।"

श्री गुयेन कांग कुओंग - एसओसी केंद्र के निदेशक - वियतटेल साइबर सुरक्षा कंपनी।

आंकड़ों के अनुसार, किसी सिस्टम में घुसपैठ करने वाले को पकड़े जाने से पहले औसतन 275 दिन लग जाते हैं। हालांकि, यह केवल एक औसत आंकड़ा है; कुछ सिस्टमों को पकड़े जाने में कई साल लग जाते हैं।

दरअसल, दुनिया भर की बड़ी-बड़ी कंपनियों में सुरक्षा संबंधी खामियां पाई गई हैं और उन्हें हैक किया गया है। इससे पता चलता है कि सुरक्षा खामियों और सुरक्षा संबंधी कमियों के प्रबंधन पर ध्यान देना आवश्यक है।

श्री कुओंग ने कई लोकप्रिय व्यवसायों की 5 सामान्य कमजोरियों की ओर भी इशारा किया, जैसे कि स्वयं विकसित या आउटसोर्स किए गए एप्लिकेशन और सॉफ़्टवेयर के लिए सुरक्षा भेद्यता जांच न करना; तृतीय-पक्ष ऑपरेटिंग सिस्टम और एप्लिकेशन का उपयोग करना लेकिन नियमित रूप से पैच को अपडेट न करना।

उच्च विशेषाधिकार प्राप्त खातों को अनावश्यक रूप से बहुत सारे अधिकार दिए गए हैं या कर्मचारी ने कंपनी छोड़ दी है लेकिन खाता रद्द नहीं किया गया है; एक ही नेटवर्क पर सर्वर सिस्टम स्थापित करने से सर्वरों तक एक साथ पहुंचना आसान हो जाता है और अंत में, कई सिस्टम ऑनलाइन डेटा बैकअप करते हैं, इसलिए हमले की स्थिति में, यह डेटा तुरंत एन्क्रिप्ट हो जाएगा।

श्री ले कांग फु, वीएनसीईआरटी के उप निदेशक।

कार्यशाला में, वीएनसीईआरटी के उप निदेशक श्री ले कोंग फू ने बताया कि सुरक्षा प्रौद्योगिकियों की कई सीमाएं हैं क्योंकि हमले की तकनीकें और गतिविधियां बहुत तेजी से बदलती हैं और एन्क्रिप्शन के माध्यम से उनका पता लगाना मुश्किल है।

सिस्टम पर हमला करने वाले हमलावर सबसे पहले निगरानी उपकरणों से चेतावनी प्रणाली को बंद कर देते हैं, इसलिए हमें घटना होने से पहले ही स्थिति को सक्रिय रूप से संभालना होगा, ताकि हमले को आपदा में बदलने से रोका जा सके, खासकर बड़े सिस्टम प्लेटफॉर्म वाली इकाइयों में।

घुसपैठियों के संपूर्ण सूचना तंत्र को नियंत्रित करने में लंबा समय लगता है, यहाँ तक कि सप्ताह या वर्ष भी लग सकते हैं। खतरों की "खोज" करने की प्रक्रिया से पहचान बढ़ती है और हमलावरों के सिस्टम में "रहने" का समय कम हो जाता है।

श्री फू ने संभावित सुरक्षा खतरों का पता लगाने में थ्रेट हंटिंग के महत्व पर भी जोर दिया।

यह पूर्व चेतावनियों पर निर्भर किए बिना दुर्भावनापूर्ण संकेतों की खोज करने की एक सक्रिय विधि है, जो पारंपरिक रक्षा प्रौद्योगिकियों की सीमाओं को दूर करती है।

खतरे की पहचान करने से सिस्टम में खतरे के बने रहने का समय कम हो जाता है, साथ ही तेजी से बढ़ते परिष्कृत साइबर हमलों का तुरंत जवाब देने की क्षमता में भी सुधार होता है।

[विज्ञापन_2]

स्रोत

![[फोटो] 15वीं राष्ट्रीय सभा के 10वें सत्र का समापन समारोह](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F11%2F1765448959967_image-1437-jpg.webp&w=3840&q=75)

![[आधिकारिक] मीसा ग्रुप ने व्यवसायों, परिवारों और सरकार के लिए एजेंटिक एआई के निर्माण में अपनी अग्रणी ब्रांड स्थिति की घोषणा की।](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/11/1765444754256_agentic-ai_postfb-scaled.png)

टिप्पणी (0)