Peretas membuat situs web palsu milik lembaga negara atau lembaga keuangan terkemuka seperti: State Bank of Vietnam (SBV), Sacombank (Sacombank Pay), Central Power Corporation (EVNCPC), Automobile Inspection Appointment System (TTDK)... memasang malware dengan kedok aplikasi, lalu mengelabui pengguna agar mengunduhnya ke ponsel mereka, menggunakan berbagai skenario seperti mengirim email, berkirim pesan teks melalui aplikasi obrolan, atau menjalankan iklan di mesin pencari.

Aplikasi palsu ini disamarkan dengan nama yang sama dengan aplikasi asli, hanya dengan ekstensi yang berbeda (misalnya SBV.apk) dan disimpan di cloud Amazon S3, sehingga memudahkan peretas untuk memperbarui, mengubah, dan menyembunyikan konten berbahaya. Setelah terpasang, aplikasi palsu tersebut meminta pengguna untuk memberikan akses mendalam ke sistem, termasuk izin Aksesibilitas dan Overlay.

Dengan menggabungkan kedua hak ini, peretas dapat memantau operasi pengguna, membaca isi pesan SMS, mendapatkan kode OTP, mengakses kontak, dan bahkan beroperasi atas nama pengguna tanpa meninggalkan tanda-tanda yang jelas.

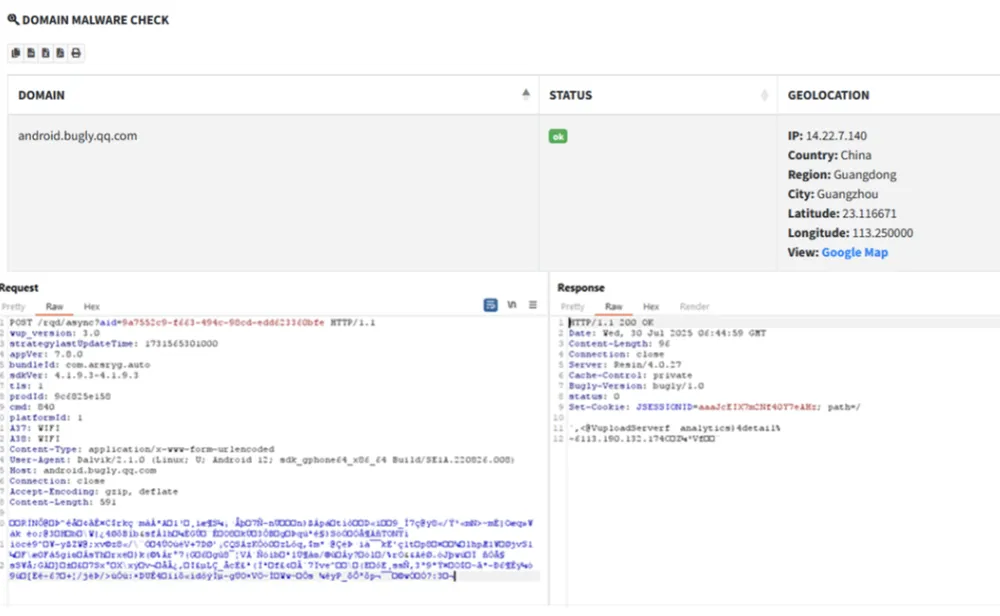

Dengan mendekompilasi kode sumber RedHook, para ahli dari Pusat Analisis Malware Bkav menemukan bahwa virus ini mengintegrasikan hingga 34 perintah kendali jarak jauh, termasuk mengambil tangkapan layar, mengirim dan menerima pesan, memasang atau menghapus instalasi aplikasi, mengunci dan membuka kunci perangkat, dan menjalankan perintah sistem. Mereka menggunakan MediaProjection API untuk merekam semua konten yang ditampilkan di layar perangkat dan kemudian mentransfernya ke server kendali.

RedHook memiliki mekanisme autentikasi JSON Web Token (JWT), yang membantu penyerang mempertahankan kendali perangkat untuk waktu yang lama, bahkan saat perangkat di-boot ulang.

Selama proses analisis, Bkav menemukan banyak segmen kode dan rangkaian antarmuka menggunakan bahasa Mandarin bersama dengan banyak jejak jelas lainnya dari asal pengembangan kelompok peretas serta kampanye distribusi RedHook yang terkait dengan aktivitas penipuan yang telah muncul di Vietnam.

Misalnya, penggunaan nama domain mailisa[.]me, sebuah layanan kecantikan populer yang pernah dieksploitasi di masa lalu, untuk menyebarkan malware menunjukkan bahwa RedHook tidak beroperasi sendirian, melainkan merupakan hasil dari serangkaian kampanye serangan terorganisir yang canggih, baik secara teknis maupun taktis. Domain server kontrol yang digunakan dalam kampanye ini meliputi api9.iosgaxx423.xyz dan skt9.iosgaxx423.xyz, keduanya merupakan alamat anonim yang berlokasi di luar negeri dan tidak mudah dilacak.

Bkav menyarankan agar pengguna sama sekali tidak memasang aplikasi di luar Google Play, terutama berkas APK yang diterima melalui pesan teks, email, atau jejaring sosial. Jangan memberikan hak akses kepada aplikasi yang tidak diketahui asalnya. Organisasi perlu menerapkan langkah-langkah pemantauan akses, pemfilteran DNS, dan mengatur peringatan untuk koneksi ke domain yang tidak lazim terkait dengan infrastruktur kendali malware. Jika Anda mencurigai adanya infeksi, segera putuskan sambungan internet, cadangkan data penting, pulihkan pengaturan pabrik (factory reset), ubah semua kata sandi akun, dan hubungi bank untuk memeriksa status akun.

Sumber: https://www.sggp.org.vn/dien-thoai-android-tai-viet-nam-dang-bi-tan-cong-co-chu-dich-post807230.html

Komentar (0)