Aplicativos maliciosos representam uma ameaça constante para dispositivos móveis, especialmente no Android, onde os usuários podem instalar softwares facilmente de qualquer fonte. De acordo com o Bleeping Computer , uma nova versão do malware XLoader (também conhecido como MoqHao) está atacando dispositivos com o sistema operacional do Google.

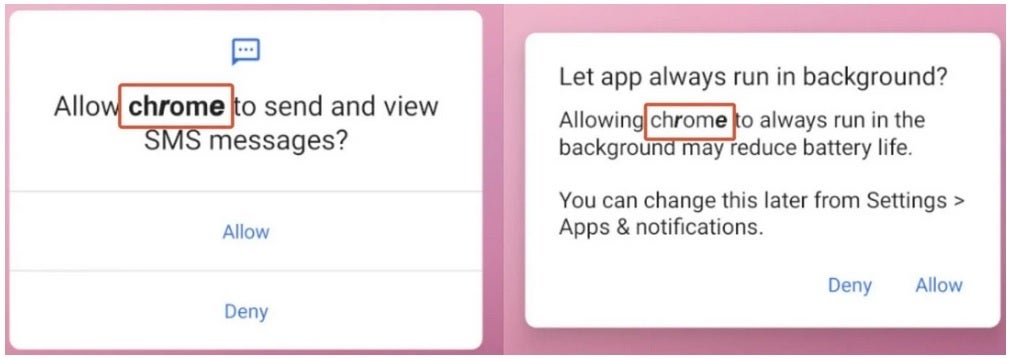

O malware se executará após se passar pelo Google Chrome para solicitar permissões de acesso do usuário.

O MoqHao já apareceu anteriormente nos EUA, Reino Unido, Alemanha, França, Japão, Coreia do Sul e Taiwan. Este malware se espalha por meio de mensagens SMS contendo links encurtados para outro endereço. Quando os usuários clicam no link e instalam o programa, o XLoader é ativado imediatamente. O malware é capaz de operar de forma furtiva, roubando diversos tipos de dados do usuário sem ser detectado pelo sistema ou pela vítima.

Segundo a McAfee, uma vez instalado em um dispositivo, o aplicativo malicioso executa atividades suspeitas automaticamente. A empresa de segurança relatou ao Google a distribuição e os métodos de ataque do programa, colaborando para prevenir e mitigar os danos causados por esse tipo de malware autoexecutável em futuras versões do Android.

Para "enganar" os usuários, o programa enviará notificações solicitando permissão para se passar pelo navegador Google Chrome a fim de enviar e visualizar mensagens SMS, bem como para ser executado em segundo plano.

O pedido de permissão foi enviado de um navegador Chrome falso com caracteres digitados incorretamente para burlar os sistemas de segurança de verificação de direitos autorais.

O programa chega a solicitar permissão para definir o "Chrome" como o aplicativo padrão de mensagens SMS no dispositivo. Assim que o usuário concorda, o XLoader rouba e envia fotos, mensagens, contatos e outras informações de hardware para um servidor de controle remoto.

Especialistas em segurança avaliam que basta uma interação mínima para que a vítima conceda permissão, tornando o novo XLoader muito mais perigoso que seus antecessores. A Microsoft, desenvolvedora do Android, colaborou com empresas de segurança para corrigir a vulnerabilidade, tornando os dispositivos com o Google Play Protect ativado mais seguros contra ataques. Portanto, a empresa aconselha os usuários a não clicarem em links suspeitos enviados para seus celulares e, principalmente, a não instalarem aplicativos de fontes desconhecidas.

Link da fonte

![[Foto] Recepção para dar as boas-vindas ao Secretário-Geral e Presidente To Lam e sua esposa em sua visita de Estado às Filipinas.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/01/1780295488620_vna-potal-chieu-dai-chao-mung-tong-bi-thu-chu-tich-nuoc-to-lam-va-phu-nhan-tham-cap-nha-nuoc-toi-philippines-8798060-7855-jpg.webp)

Comentário (0)