ในช่วงกลางเดือนมีนาคม 2568 สำนักงานความมั่นคงปลอดภัยไซเบอร์ (CISA) และสำนักงานสอบสวนกลาง (FBI) ได้ประกาศว่ากลุ่มอาชญากรรมไซเบอร์ Medusa มีความเชี่ยวชาญในการวางแผนการโจมตีทางไซเบอร์โดยใช้มัลแวร์เข้ารหัสข้อมูลเพื่อเรียกค่าไถ่ (แรนซัมแวร์) เหยื่อของกลุ่มนี้ ได้แก่ หน่วยงาน องค์กร ธุรกิจ โรงพยาบาล และโรงเรียน

เอฟบีไอเตือนผู้บริโภคและธุรกิจเกี่ยวกับภัยคุกคามจากเมดูซ่า

กลุ่มนี้ดำเนินการโจมตีทางไซเบอร์ที่ซับซ้อน โดยอาศัยช่องโหว่และการเจาะเครือข่ายหรือคอมพิวเตอร์ เข้ารหัสข้อมูล และเรียกค่าไถ่เหยื่อ ค่าไถ่อาจมีมูลค่าสูงถึงหลายล้านดอลลาร์ รายชื่อเหยื่อของกลุ่มกว่า 400 ราย รวมถึง Toyota Financial Services ซึ่งเป็นส่วนหนึ่งของ Toyota Group ซึ่งถูกเรียกค่าไถ่ในเดือนพฤศจิกายน 2566

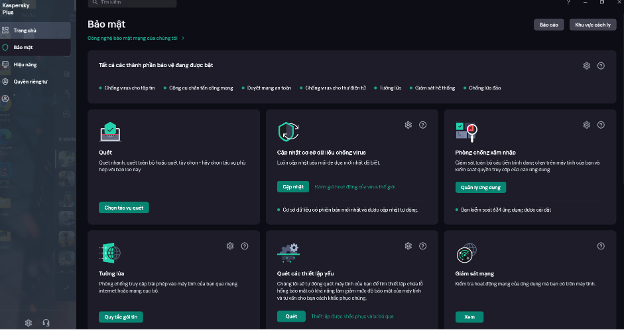

นักวิจัยด้านความปลอดภัยของ Kaspersky ได้ชี้ให้เห็นถึงกิจกรรมของแรนซัมแวร์ Medusa ในปี 2023 โดยตามคำแนะนำของ Kaspersky สำหรับธุรกิจ ขั้นตอนที่ต้องตรวจสอบมีดังนี้:

- ทดสอบและรักษาความปลอดภัยบริการการควบคุมระยะไกล (Remote Desktop)

- ตรวจสอบและอัปเดตแพตช์สำหรับบริการเครือข่ายส่วนตัวเสมือน (VPN) ที่ให้พนักงานสามารถเข้าถึงเครือข่ายขององค์กรได้เป็นประจำ

- อัปเดตซอฟต์แวร์เวอร์ชันล่าสุดบนอุปกรณ์ของคุณ

- สำรองข้อมูลสำคัญ

- เพิ่มความปลอดภัยด้วยโซลูชันเช่น Kaspersky Endpoint Detection & Response เพื่อตรวจจับการโจมตีได้เร็วยิ่งขึ้น

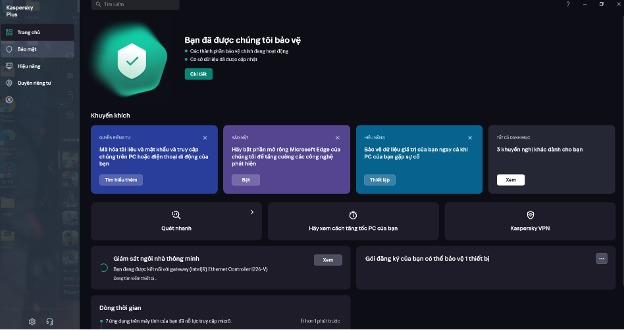

อินเทอร์เฟซการจัดการที่ครอบคลุมของ Kaspersky Plus 2025 ช่วยให้ผู้ใช้เห็นภาพรวมและจัดการความเสี่ยงด้านความปลอดภัยโดยอัตโนมัติ

สำหรับผู้ใช้รายบุคคล FBI แนะนำให้เพิ่มการป้องกันให้กับบัญชี Gmail และ Outlook เช่นเดียวกับบริการ VPN ที่ใช้งาน

- สำรองข้อมูลของคุณเป็นหลายสำเนาในสถานที่แยกจากกันและปลอดภัย

- อัปเดตระบบปฏิบัติการ Windows และซอฟต์แวร์ที่ใช้งาน

- ใช้เครื่องมือติดตามและเฝ้าระวังความปลอดภัยสำหรับอุปกรณ์และเครือข่ายเพื่อตรวจจับการบุกรุก

คอมพิวเตอร์ Windows เกือบ 1 ล้านเครื่องถูกโจมตี

Microsoft ได้เตือนว่าคอมพิวเตอร์ Windows หลายล้านเครื่องกำลังตกเป็นเป้าหมายของการโจมตีทางไซเบอร์เมื่อติดมัลแวร์จากเว็บไซต์ภาพยนตร์ละเมิดลิขสิทธิ์ Microsoft ระบุว่า เมื่อเข้าถึงเว็บไซต์ภาพยนตร์ละเมิดลิขสิทธิ์ คอมพิวเตอร์ของผู้ใช้อาจถูกเปลี่ยนเส้นทางเพื่อดาวน์โหลดมัลแวร์ที่อาชญากรไซเบอร์ "ยืม" จาก Github มาใช้เป็นที่เก็บข้อมูล

การปกป้องแบบองค์รวมสำหรับผู้ใช้ Windows

การโจมตีแบ่งออกเป็น 4 ขั้นตอนและค่อนข้างซับซ้อน โดยมัลแวร์บางส่วนถูกโฮสต์ไว้บนเว็บไซต์หลายแห่ง รวมถึง Discord และ Dropbox มีการสอบถามข้อมูลสำคัญ แม้แต่ข้อมูลที่เก็บไว้ในคลาวด์ Microsoft OneDrive มัลแวร์ยังตรวจสอบว่าคอมพิวเตอร์ของผู้ใช้มีข้อมูลทางการเงินในกระเป๋าเงินคริปโตเคอร์เรนซี เช่น Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey และ BitBox หรือไม่

คุณโง ตรัน วู ผู้อำนวยการฝ่ายรักษาความปลอดภัยของ NTS กล่าวว่า "ผู้ใช้รายบุคคลและธุรกิจขนาดเล็กส่วนใหญ่ยังคงละเลยต่อภัยคุกคามทางดิจิทัล พวกเขามักมีนิสัยเข้าถึงเว็บไซต์ดูภาพยนตร์ออนไลน์เพื่อความบันเทิงบนคอมพิวเตอร์ Windows ซึ่งมีข้อมูลสำคัญจำนวนมาก ข้อมูลธุรกิจ ข้อมูลบัญชีผู้บริหาร... ได้รับการจัดการเพียงผิวเผินหรือไม่สมบูรณ์ ทำให้ข้อมูลเหล่านี้มักได้รับความเสียหายอย่างหนักและยากต่อการกู้คืนเมื่อเกิดเหตุการณ์เช่นการโจมตีด้วยแรนซัมแวร์"

“ด้วยภัยคุกคามที่หลากหลายมากขึ้นที่รายล้อมผู้ใช้ การใช้โซลูชันการป้องกันที่ครอบคลุมจึงเป็นโซลูชันที่เหมาะสม ช่วยให้ผู้ใช้ปลอดภัยมากขึ้น แม้จะเผชิญกับความเสี่ยงที่พวกเขาไม่รู้หรือจำไม่ได้ก็ตาม” – คุณวูกล่าว

ที่มา: https://thanhnien.vn/canh-bao-nguy-co-tu-ma-doc-tong-tien-medusa-185250324102422477.htm

การแสดงความคิดเห็น (0)