Ілюстративне фото: VNA

Наразі багато малих та середніх підприємств досі мають менталітет, що «хакери атакують лише великих гравців». Однак правда зовсім протилежна: малі та середні підприємства з обмеженими ресурсами безпеки є більш вразливими та легкою здобиччю.

За словами експерта з цифрової трансформації Ле Ван Дунга, генерального директора акціонерного товариства AB Soft Technology Group, захист цифрових активів вимагає багаторівневої стратегії захисту, в якій кожен рівень підтримує та зміцнює решту рівнів. Перша лінія захисту – це люди, також відомі як сильний людський брандмауер. Основа будь-якої системи безпеки лежить не в дорогих технологіях, а у свідомості самих людей.

За даними експертів з кібербезпеки, у світі понад 80% кіберінцидентів виникають через людську помилку. Захист людини починається з базових дій, таких як створення надійних паролів шляхом створення невгаданих паролів та використання багатофакторної автентифікації; навчання співробітників розпізнаванню фішингу шляхом навчання кожного співробітника стати «вартовим», здатним розпізнавати дедалі складніші фішингові електронні листи. Крім того, завжди пам’ятайте золоте правило встановлення: встановлюйте програмне забезпечення лише з перевірених, перевірених джерел.

Пан Нго В'єт Кхой, експерт з інформаційної безпеки та обізнаності, колишній директор Trend Micro у В'єтнамі, зазначив, що компанії часто витрачають мільярди на антивірусне програмне забезпечення, але забувають навчати співробітників. Хакери атакують не систему, а брак знань співробітників. Регулярне навчання з інформаційної безпеки, розглядаючи її як частину корпоративної культури, є найдешевшим та найефективнішим способом захисту.

Розумний бізнес не намагається робити все самостійно. Друга лінія захисту — делегувати частину роботи з безпеки найкваліфікованішим фахівцям. Використовуючи хмарні сервіси або авторитетні додатки, компанії орендують не просто програмне забезпечення, а й команду експертів світового класу з безпеки. То чому б не скористатися перевагами величезної інфраструктури, коли великі постачальники інвестували мільйони, навіть мільярди доларів в інфраструктуру, процеси та людей, щоб робити лише одне: допомагати клієнтам забезпечувати безпеку. Крім того, самостійна експлуатація серверів та забезпечення безпеки вимагає дуже глибоких знань і є немалою витратою, тому для більшості малих та середніх підприємств безпечніший та практичніший варіант оренди послуг дозволяє малому та середньому бізнесу зосередити ресурси на розвитку свого основного бізнесу.

Третя лінія захисту дуже важлива, це резервне копіювання даних – корисна система безпеки. Навіть за наявності найкращих систем захисту ризики завжди існують. Третя лінія захисту – це система безпеки, яка допомагає підприємствам відновитися після будь-якого інциденту, особливо атак програм-вимагачів. Визнаючи ризики та опанувавши принципи належного резервного копіювання, ви мінімізуєте ризик. Автоматизація є важливою функцією для кожного бізнесу, особливо для виробничих підприємств. Ніколи не покладайтеся на людську пам’ять. Налаштуйте автоматизований процес резервного копіювання та не забувайте регулярно виконувати резервне копіювання, принаймні раз на тиждень, а ще краще – щодня.

Зрештою, існує лінія захисту обмеження доступу. Це простий принцип, але його сила напрочуд велика: суворо контролюйте, хто має право робити та бачити, що у вашій системі. Філософія, що лежить в його основі, полягає в абсолютному відсутності надання зайвих прав. Кожен співробітник повинен мати лише «ключ», достатній для відкриття дверей свого робочого місця, не більше, не менше. Обмежуючи доступ, бізнес мінімізує збитки, якщо обліковий запис випадково захопить хакер ззовні. Що ще важливіше, цей принцип запобігає ризикам, що виникають зсередини, як випадковим, так і навмисним.

Зіткнувшись із вищезазначеними проблемами, експерт із цифрової трансформації Ле Ван Дунг рекомендує, що безпека цифрових активів є не лише внутрішньою проблемою бізнесу, а й проблемою національної безпеки, що вимагає втручання та керівництва з боку уряду . Інституціоналізація інформаційної безпеки є справді стратегічним кроком держави, особливо коли йдеться про включення змісту інформаційної безпеки до закону. Це допомагає підвищити обізнаність про дотримання вимог, змушує бізнес серйозно інвестувати в безпеку та створює надійний правовий коридор для вирішення порушень.

«Легалізація інформаційної безпеки спрямована не на ускладнення життя бізнесу, а на захист його активів та репутації. Коли безпека цифрових активів стане обов’язковим правовим регулюванням, ми поступово усунемо вільні «лазівки» в національній економічній системі, створимо довіру для іноземних інвесторів та сприятимемо здоровішому розвитку цифрової економіки», – наголосив пан Ле Ван Зунг.

Експерт з інформаційної безпеки Нго В'єт Кхой висловив свою думку, що для малих та середніх підприємств побудова цифрової фортеці має бути практичною, ефективною та придатною для конкретних ресурсів, таких як пріоритет навчання з найменшими витратами, але з найвищою ефективністю. Це не вимагає надто складних технологій, але має суворо дотримуватися правила окремого резервного копіювання. «Багато малих підприємств думають, що безпека означає купівлю дорогого програмного забезпечення. Неправильно! Почніть з вибору надійного хмарного партнера та виконання резервного копіювання поза межами офісу. Хмарні постачальники вже подбали про безпеку інфраструктури, бізнесу потрібно зосередитися лише на безпеці даних та людей. Розглядайте інформаційну безпеку як послугу, а не як самостійно створений відділ».

Щойно ви опануєте чотири лінії захисту, визначення правильних напрямків для визначення пріоритетів дій – це перший і найважливіший крок до побудови справді міцнішої цифрової фортеці. Інформаційна безпека – це не пункт призначення, а безперервна подорож, яка вимагає довгострокових зобов’язань та інвестицій.

Джерело: https://baotintuc.vn/khoa-hoc-cong-nghe/cong-uoc-ha-noi-phao-dai-so-cua-doanh-nghiep-viet-khong-chi-la-tuong-lua-ma-la-van-hoa-an-ninh-20251023075916611.htm

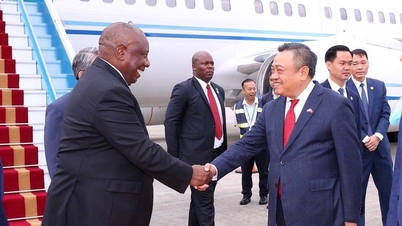

![[Фото] Президент Луонг Куонг провів переговори з президентом Південної Африки Матамелою Сірілом Рамафосою](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/23/1761221878741_ndo_br_1-8416-jpg.webp)

![[Фото] Прем'єр-міністр Фам Мінь Чінь зустрівся з президентом Південної Африки Матамелою Сірілом Рамафосою](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/23/1761226081024_dsc-9845-jpg.webp)

![[Фото] Прем'єр-міністр Фам Мінь Чінь головує на нараді щодо залізничних проектів](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/23/1761206277171_dsc-9703-jpg.webp)

Коментар (0)