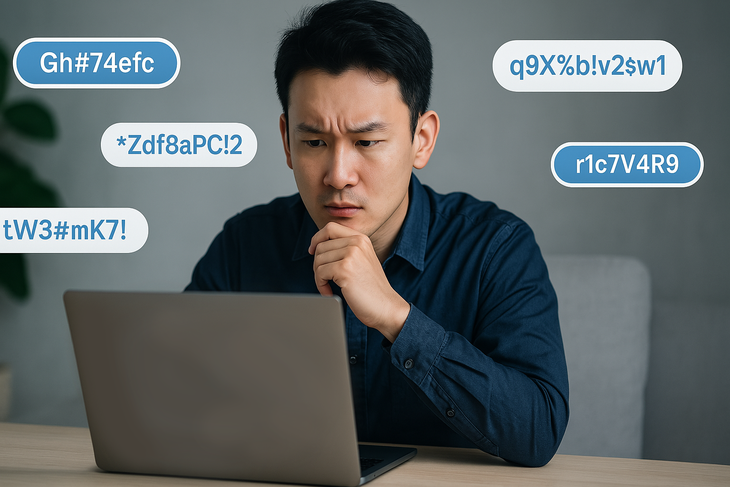

Les utilisateurs utilisent la fonction « Enregistrer le mot de passe » car ils ne peuvent pas se souvenir de trop de mots de passe complexes.

La technologie de mémorisation des mots de passe a révolutionné la façon dont les gens se connectent. Elle accélère tout. Mais comprenez-vous comment fonctionnent les systèmes de mémorisation des mots de passe ? Et qui détient réellement vos données de connexion ?

Trop de mots de passe, « demandez » à l’ordinateur de s’en souvenir !

Ce n’est pas un hasard si la fonction de sauvegarde des mots de passe est intégrée par défaut dans la plupart des navigateurs et applications actuels.

Une enquête de NordPass (un service spécialisé dans la gestion des mots de passe en ligne) publiée en 2024 a montré que l'utilisateur moyen possède environ 255 comptes nécessitant des mots de passe, dont 168 sont des comptes personnels et 87 sont des comptes liés au travail.

Parallèlement, les statistiques de Google et de l'organisation de sécurité Enzoic montrent que jusqu'à 65 % des utilisateurs réutilisent régulièrement leurs mots de passe pour différentes plateformes. Ce chiffre montre qu'il est quasiment impossible de se souvenir de tous les mots de passe dans le monde numérique actuel.

C'est pourquoi la possibilité d'enregistrer et de saisir automatiquement les mots de passe devient une solution populaire. En quelques étapes de configuration initiales, les utilisateurs peuvent se connecter rapidement à plusieurs comptes sans avoir à ressaisir des chaînes de caractères complexes à chaque utilisation.

Cependant, si l’appareil est piraté, toutes les données peuvent être exposées en quelques secondes.

Selon une étude de Tuoi Tre, publiée dans le rapport Avast du premier trimestre 2023, les logiciels malveillants spécialisés dans le vol d'identifiants de connexion sont en hausse, le nombre d'attaques de navigateur ayant augmenté de 40 % par rapport à la même période l'an dernier. Ces logiciels peuvent extraire des données de saisie automatique telles que les identifiants, les mots de passe et les cookies des ordinateurs ou des téléphones.

Par ailleurs, l'entreprise de sécurité Kaspersky a également mis en garde contre un type de malware appelé PSW (abréviation de Password Stealing Ware). Il s'agit d'un cheval de Troie spécialisé dans la collecte de mots de passe et d'identifiants de connexion à partir des navigateurs les plus populaires, puis leur transmission au serveur de contrôle de l'attaquant.

Au Vietnam, le Centre national de surveillance de la cybersécurité a enregistré de nombreux cas d'utilisateurs dont les comptes ont été piratés parce qu'ils n'avaient pas défini de mot de passe pour leurs appareils, permettant à des inconnus d'accéder directement à l'ensemble du référentiel de mots de passe enregistrés.

Que se cache-t-il derrière le bouton « Enregistrer le mot de passe » ?

Chaque fois que vous vous connectez à un compte et que vous sélectionnez « Enregistrer le mot de passe », ces informations ne disparaissent pas : elles sont stockées dans un coffre-fort distinct appelé gestionnaire de mots de passe. Sur la plupart des téléphones, ordinateurs et navigateurs actuels, ce coffre-fort est généralement intégré au compte Google ou Apple de l'utilisateur.

En résumé, Google Password Manager et iCloud Keychain sont deux systèmes populaires qui aident les utilisateurs à mémoriser et à saisir automatiquement leurs informations de connexion. Une fois votre mot de passe enregistré, il est synchronisé avec votre compte Google ou Apple. Lorsque vous réutilisez ce compte sur un autre appareil, tous vos mots de passe sont disponibles en quelques étapes seulement. Grâce à cela, les utilisateurs n'ont plus besoin de mémoriser chaque chaîne de caractères complexe et gagnent un temps précieux pour accéder à des services familiers.

Cependant, lier tous vos mots de passe à un seul compte principal crée également une vulnérabilité potentielle. Si votre compte Google ou Apple est compromis, quelqu'un d'autre pourrait accéder à l'intégralité de votre coffre-fort de mots de passe.

Bien que les deux plateformes utilisent le chiffrement et prennent en charge des couches de protection telles que la vérification en deux étapes, le système reste un stockage cloud contrôlé par le fournisseur. En cas d'oubli des identifiants de connexion par un utilisateur, Google et Apple disposent de mécanismes de récupération, leur permettant de les déchiffrer et de leur accorder à nouveau l'accès s'ils remplissent les conditions requises pour la vérification.

Choisir d'enregistrer ses mots de passe avec son compte Google ou Apple n'est pas une mauvaise idée. C'est pratique, surtout pour ceux qui ne maîtrisent pas les technologies. Mais cette commodité n'est garantie que si vous protégez votre compte principal avec des mots de passe forts, la vérification en deux étapes et d'autres précautions. Car perdre le contrôle de votre compte principal peut compromettre tout votre écosystème numérique.

Comment protéger votre clé numérique

Il n'existe pas de méthode infaillible dans le monde numérique, mais vous pouvez réduire les risques en protégeant proactivement vos comptes personnels. La première chose à faire, et la plus simple, est d'activer l'authentification à deux facteurs pour les comptes importants. Il s'agit d'une couche de protection supplémentaire, obligeant les utilisateurs à fournir un code de vérification en plus de leur mot de passe. Même si quelqu'un met la main sur votre mot de passe, il ne pourra pas se connecter facilement sans ce deuxième code.

De plus, au lieu de laisser vos mots de passe éparpillés dans le navigateur, les utilisateurs devraient envisager d'utiliser des logiciels de gestion spécialisés tels que Bitwarden, 1Password ou KeePass. Ces outils ne sont liés à aucun système d'exploitation ni compte de service, ce qui vous permet de mieux contrôler vos informations de connexion.

Certains services prennent également en charge la génération de mots de passe aléatoires, plus forts et plus difficiles à deviner et leur stockage avec un cryptage de bout en bout.

| Critères / système | Google / Apple | Bitwarden / 1Password |

|---|---|---|

| Intégration de systèmes | Avoir | Ne sont pas |

| Connectez-vous avec un compte | Identifiant Google / Apple | Compte privé |

| Cryptage complet de bout en bout | Oui, mais contrôlé par le fournisseur | Oui, et uniquement contrôlé par l'utilisateur |

| Résilience | Peut être récupéré si le compte est perdu | Impossible si le mot de passe principal est perdu |

| Commodité | Haut | Moyenne - dépend des habitudes |

| Contrôle personnel | Moyen | Très élevé |

Vous pouvez également vérifier par vous-même si votre compte a été piraté en consultant le site web « Have I Been Pwned ». Cet outil gratuit vous permet de saisir votre adresse e-mail et de voir si elle a été victime d'une violation de données connue. Si c'est le cas, changez immédiatement votre mot de passe.

Enfin, une habitude simple mais extrêmement efficace consiste à éviter d'utiliser le même mot de passe sur plusieurs services. Si l'un d'entre eux est compromis, tous vos autres comptes sont menacés.

À une époque où chacun possède des dizaines de comptes en ligne, il est judicieux de prendre le temps de mettre en place un système de sécurité efficace. Comme dans la vie réelle, garder ses clés en lieu sûr n'est jamais une mince affaire.

Source : https://tuoitre.vn/bam-luu-mat-khau-va-rui-ro-bao-mat-ban-can-biet-20250613111049434.htm

Comment (0)