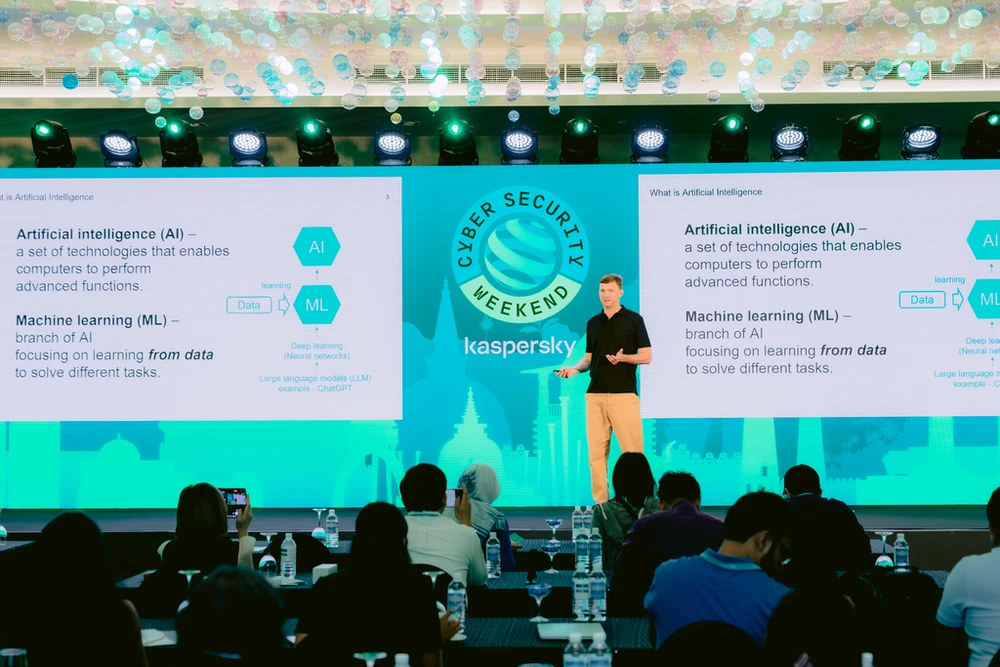

जैसे-जैसे एआई अधिक सुलभ होता जा रहा है, अधिक से अधिक व्यक्ति और व्यवसाय सामान्य उपकरणों के माध्यम से एआई का उपयोग कर रहे हैं... हैकर्स भी हमलों को स्वचालित कर सकते हैं, संचालन में तेजी ला सकते हैं, और अपने अवैध लक्ष्यों को प्राप्त करने के लिए अधिक जटिल अभियान चला सकते हैं।

यहां उन हमलों के प्रकार दिए गए हैं जिन्हें कैस्परस्की ने देखा है: चैटजीपीटी का उपयोग मैलवेयर विकसित करने और स्वचालित रूप से कई पीड़ितों पर हमले करने के लिए किया जा सकता है; एआई प्रोग्राम स्मार्टफोन पर उपयोगकर्ताओं के डेटा में घुसपैठ करते हैं और संवेदनशील डेटा का विश्लेषण करने की प्रक्रिया के माध्यम से पीड़ितों के संदेशों, पासवर्ड और बैंकिंग कोड को पूरी तरह से "पढ़" सकते हैं; झुंड खुफिया एल्गोरिदम स्वचालित कंप्यूटर नेटवर्क (बोनेट्स) को दुर्भावनापूर्ण नेटवर्क को पुनर्स्थापित करने में मदद करते हैं जिन्हें सुरक्षा समाधानों द्वारा समाप्त कर दिया गया है।

पासवर्ड क्रैक करने के लिए AI के इस्तेमाल पर कैस्परस्की के शोध से पता चलता है कि ज़्यादातर पासवर्ड MD5 और SHA जैसे हैशिंग एल्गोरिदम का इस्तेमाल करके एन्क्रिप्ट किए जाते हैं। एक साधारण ऑपरेशन पासवर्ड को सिफरटेक्स्ट की एक स्ट्रीम में बदल सकता है, लेकिन इस प्रक्रिया को उलटना एक बड़ी चुनौती है।

एआई के ज़रिए, दुर्भावनापूर्ण तत्व सोशल इंजीनियरिंग हमले शुरू करने के लिए टेक्स्ट, इमेज, ऑडियो और वीडियो जैसी धोखाधड़ी वाली सामग्री का इस्तेमाल कर सकते हैं। चैटजीपीटी-4o जैसे बड़े भाषा मॉडल का इस्तेमाल बेहद जटिल फ़िशिंग स्क्रिप्ट और संदेश बनाने के लिए किया जाता है। भाषा की बाधाओं को पार करते हुए, एआई सिर्फ़ सोशल नेटवर्क पर मौजूद जानकारी के आधार पर एक असली ईमेल लिख सकता है। एआई पीड़ित की लेखन शैली की नकल भी कर सकता है। इससे फ़िशिंग व्यवहार का पता लगाना और भी मुश्किल हो जाता है।

साथ ही, डीपफेक साइबर सुरक्षा में एक "समस्या" के रूप में मौजूद है, हालाँकि इसे पहले वैज्ञानिक शोध का परिणाम माना जाता था। आर्थिक लाभ के लिए मशहूर हस्तियों का रूप धारण करना सबसे आम तरीका है, इसके अलावा, स्कैमर्स डीपफेक का इस्तेमाल अकाउंट चुराने, पीड़ितों के दोस्तों और रिश्तेदारों को फर्जी कॉल करके उनकी संपत्ति हड़पने के लिए भी करते हैं।

अवैध गतिविधियों के लिए एआई तकनीक का दोहन करने के अलावा, बुरे लोग एआई एल्गोरिदम पर भी हमला कर सकते हैं। जैसे, बड़े भाषा मॉडल में दुर्भावनापूर्ण कमांड डालकर "प्रॉम्प्ट इंजेक्शन" हमले, यहाँ तक कि पहले से प्रतिबंधित नियमों के विरुद्ध जाकर भी; मशीन लर्निंग सिस्टम की छवि वर्गीकरण क्षमता को प्रभावित करने के लिए छवियों या ऑडियो में छिपे हुए सूचना क्षेत्र जोड़कर प्रतिकूल हमले।

Apple Intelligence, Google Gemini से लेकर Microsoft Copilot तक, AI धीरे-धीरे मानव जीवन के हर पहलू में समाहित हो रहा है। इसलिए, AI की कमज़ोरियों को दूर करना सर्वोच्च प्राथमिकता होनी चाहिए। Kaspersky कई वर्षों से ग्राहकों और साझेदारों की सुरक्षा के लिए AI तकनीक का उपयोग कर रहा है, AI सिस्टम में कमज़ोरियों की लगातार खोज कर रहा है, सिस्टम की लचीलापन बढ़ा रहा है और AI हमलों से विश्वसनीय सुरक्षा प्रदान करने के लिए साइबर हमले की तकनीकों पर सक्रिय रूप से शोध कर रहा है।

किम थान

[विज्ञापन_2]

स्रोत: https://www.sggp.org.vn/nhieu-thach-thuc-cua-ai-trong-thoi-dai-moi-post754401.html

![[फोटो] प्रधानमंत्री फाम मिन्ह चीन्ह क्यूबा की लैटिन अमेरिकी समाचार एजेंसी के अध्यक्ष से मिले](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F01%2F1764569497815_dsc-2890-jpg.webp&w=3840&q=75)

टिप्पणी (0)