Aplikasi berbahaya selalu menjadi ancaman bagi perangkat seluler, terutama pada Android, di mana pengguna dapat dengan mudah menginstal perangkat lunak dari sumber mana pun yang mereka inginkan. Menurut Bleeping Computer , versi baru malware XLoader (juga dikenal sebagai MoqHao) menyerang perangkat yang menjalankan sistem operasi Google.

Malware tersebut akan mengeksekusi dirinya sendiri setelah menyamar sebagai Google Chrome untuk meminta izin akses pengguna.

MoqHao sebelumnya telah muncul di AS, Inggris, Jerman, Prancis, Jepang, Korea Selatan, dan Taiwan. Malware ini menyebar melalui pesan SMS yang berisi tautan singkat ke alamat lain. Ketika pengguna mengklik tautan dan menginstal program, XLoader langsung diaktifkan. Malware ini mampu berjalan secara diam-diam, mencuri berbagai jenis data pengguna tanpa terdeteksi oleh sistem atau korban.

Menurut McAfee, setelah aplikasi berbahaya tersebut terinstal pada perangkat, aktivitas mencurigakan akan dilakukan secara otomatis. Perusahaan keamanan tersebut telah melaporkan metode distribusi dan serangan program tersebut kepada Google, dan bekerja sama untuk mencegah dan mengurangi dampak buruk dari jenis malware yang berjalan sendiri ini pada versi Android mendatang.

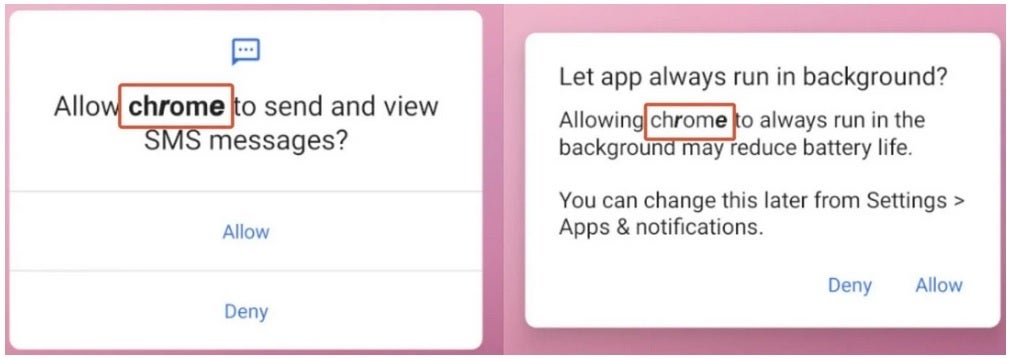

Untuk "mengelabui" pengguna, program akan mengirimkan notifikasi yang meminta izin untuk meniru peramban Google Chrome agar dapat mengirim dan melihat pesan SMS, serta berjalan di latar belakang.

Permintaan izin tersebut dikirim dari peramban Chrome palsu dengan karakter yang salah eja untuk melewati sistem keamanan pemindaian hak cipta.

Aplikasi ini bahkan meminta izin untuk menjadikan "Chrome" sebagai aplikasi pesan SMS default pada perangkat. Setelah pengguna menyetujui, XLoader mencuri dan mengirim foto, pesan, kontak, dan informasi perangkat keras lainnya ke server kendali jarak jauh.

Pakar keamanan menilai bahwa hanya diperlukan interaksi minimal agar korban memberikan izin, sehingga XLoader baru jauh lebih berbahaya daripada pendahulunya. Penerbit Android telah berkolaborasi dengan perusahaan keamanan untuk mengatasi kerentanan tersebut, sehingga perangkat dengan Google Play Protect yang diaktifkan menjadi lebih aman dari serangan. Oleh karena itu, mereka menyarankan pengguna untuk tidak mengklik tautan mencurigai yang dikirim ke ponsel mereka dan sama sekali tidak menginstal aplikasi dari sumber yang tidak dikenal.

Tautan sumber

![[Foto] Sekretaris Jenderal dan Presiden To Lam memimpin rapat persiapan peninjauan satu tahun berjalannya sistem pemerintahan tiga tingkat.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/02/1780391821195_a1-bnd-4595-9717-jpg.webp)

Komentar (0)