|

มีแคมเปญโจมตีทางไซเบอร์ครั้งใหม่มุ่งเป้าไปที่ธุรกิจในเวียดนาม ภาพประกอบ: Bloomberg |

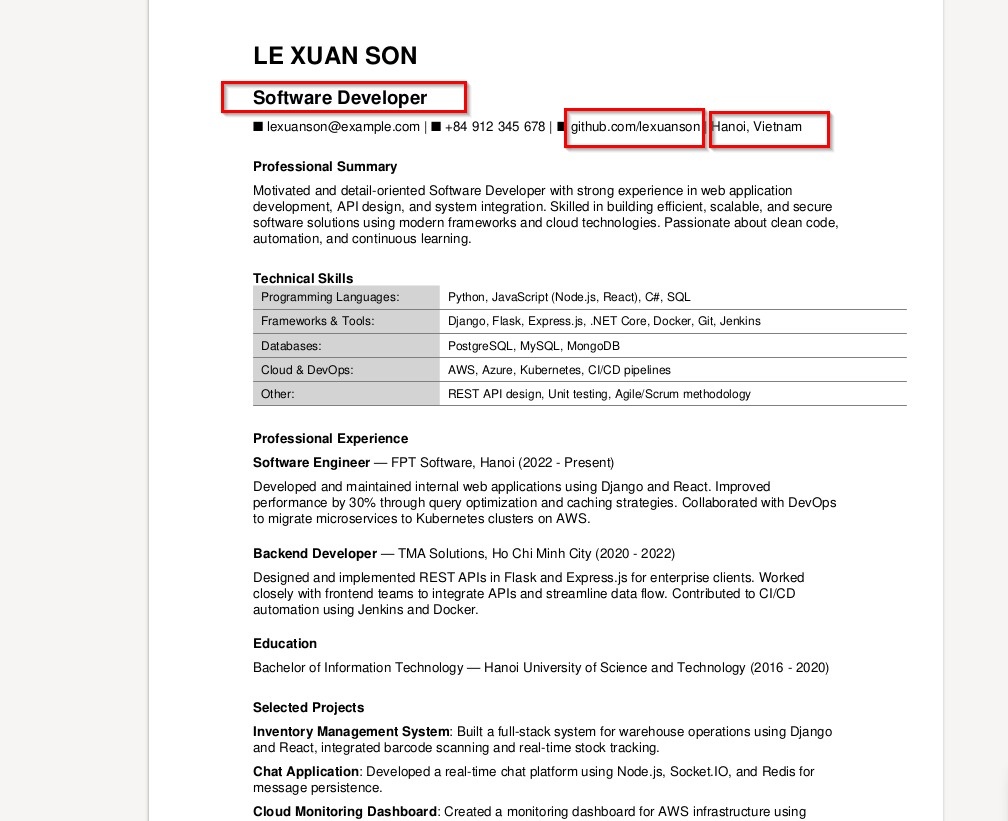

นักวิจัยด้านความปลอดภัยจาก SEQRITE Labs ค้นพบแคมเปญโจมตีทางไซเบอร์ที่ซับซ้อน แคมเปญนี้มีชื่อว่า “ปฏิบัติการโจรฮานอย” มุ่งเป้าไปที่แผนกไอทีและบริษัทจัดหางานในเวียดนามด้วยการปลอมแปลงเรซูเม่

แฮกเกอร์ค้นพบมัลแวร์ครั้งแรกเมื่อวันที่ 3 พฤศจิกายน โดยใช้เทคนิคการแพร่กระจายมัลแวร์โดยปลอมแปลงเป็นประวัติย่อ (CV) ของใบสมัครงาน เป้าหมายของผู้โจมตีคือการแทรกซึมเข้าไปในเครือข่ายภายใน เข้าควบคุมระบบ และขโมยข้อมูลลูกค้าและความลับทางธุรกิจ

มัลแวร์ทำงานอย่างไร

ผู้เชี่ยวชาญด้านความปลอดภัยระบุว่า ผู้โจมตีส่งอีเมลหลายฉบับพร้อมใบสมัครงาน โดยแนบไฟล์ “Le Xuan Son CV.zip” เมื่อแตกไฟล์ออกมา จะพบไฟล์สองไฟล์ คือไฟล์แรกชื่อ “CV.pdf.lnk” และอีกไฟล์ชื่อ “offsec-certified-professional.png”

เนื่องจากไฟล์นี้ถูกปลอมแปลงเป็นไอคอน PDF และ PNG ผู้ใช้จึงอาจเข้าใจผิดว่าเป็นไฟล์ CV ทั่วไป เมื่อคลิกแล้ว ไฟล์ดังกล่าวจะเปิดใช้งานไวรัส LOTUSHARVEST ซึ่งเชี่ยวชาญในการรวบรวมข้อมูลรหัสผ่าน ประวัติการเข้าใช้งาน... แล้วส่งไปยังเซิร์ฟเวอร์ของแฮกเกอร์

ตามรายงานของ GBHackers ประวัติย่อปลอมที่ชื่อ Le Xuan Son จาก ฮานอย มีบัญชี GitHub ตั้งแต่ปี 2021 อย่างไรก็ตาม นักวิจัยค้นพบว่าบัญชีนี้ไม่ได้โพสต์ข้อมูลใดๆ เลย ซึ่งส่วนใหญ่มีจุดประสงค์เพื่อใช้ในการโจมตีเท่านั้น

การโจมตีดำเนินไปเป็นสามขั้นตอน หลังจากเปิดไฟล์ LNK แล้ว ระบบจะสั่งการคำสั่งพิเศษผ่านเครื่องมือ ftp.exe ที่ติดตั้งมาใน Windows ซึ่งเป็นเทคนิคเก่าและไม่เป็นที่นิยมอีกต่อไป ซึ่งช่วยให้มัลแวร์สามารถข้ามการควบคุมพื้นฐานได้

|

แฮกเกอร์หลอกธุรกิจด้วยการส่ง CV ภายใต้ชื่อ "Le Xuan Son" ภาพ: SEQRITE |

ในระยะที่ 2 ระบบยังคงถูกหลอกให้คิดว่านี่คือไฟล์ PDF หรือไฟล์ข้อความธรรมดา อย่างไรก็ตาม เมื่อวิเคราะห์เพิ่มเติม นักวิจัยพบว่าโค้ดอันตรายถูกแทรกซ่อนอยู่ก่อนจุดเริ่มต้นของไฟล์ PDF

มัลแวร์เริ่มทำงานทันที โดยเปลี่ยนชื่อเครื่องมือ certutil.exe ที่มีอยู่ใน Windows เพื่อหลีกเลี่ยงการตรวจจับ และดึงข้อมูลที่มีแพ็กเกจไฟล์อันตรายสุดท้ายออกมา บรรทัดคำสั่งยังคงเปลี่ยนชื่อไฟล์เป็น “CV-Nguyen-Van-A.pdf” เพื่อหลอกระบบ จากนั้นจึงดึงและถอดรหัสไฟล์ชื่อ “MsCtfMonitor.dll” แล้ววางไว้ในโฟลเดอร์ C:\ProgramData

โดยการคัดลอกไฟล์ ctfmon.exe จาก System32 ไปยังโฟลเดอร์เดียวกัน ผู้โจมตีได้ใช้ประโยชน์จากเทคนิคการแฮ็ก DLL ส่งผลให้ระบบเรียกใช้ไฟล์ที่เป็นอันตรายแทนที่จะเรียกใช้โปรแกรมปกติ

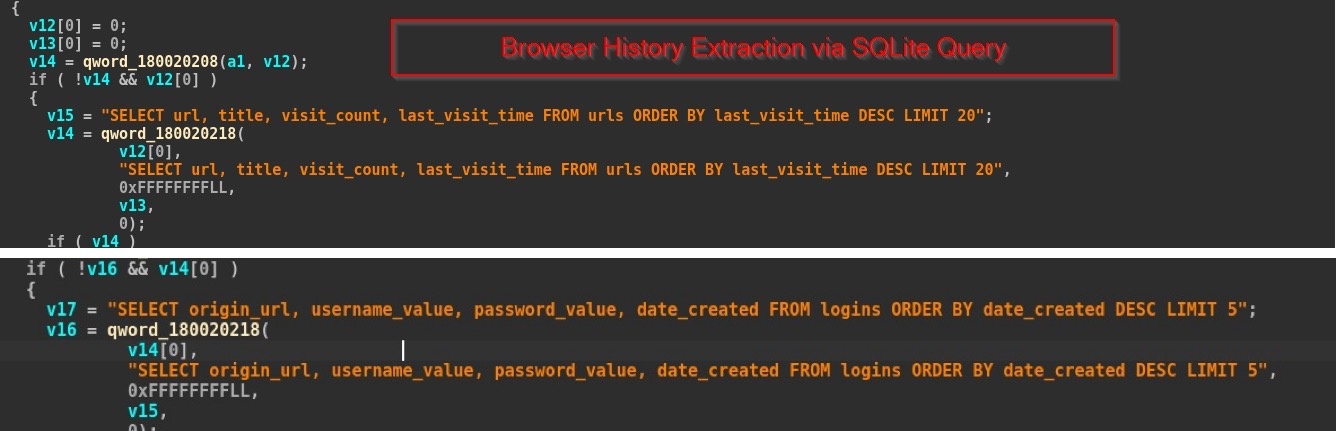

ในที่สุดมัลแวร์ LOTUSHARVEST ก็ถูกเปิดใช้งานเพื่อขโมยข้อมูล ข้อมูลนี้ประกอบด้วยข้อมูลการเข้าสู่ระบบบนเบราว์เซอร์ Chrome และ Edge รวมถึง URL 20 รายการล่าสุดที่เข้าชม รวมถึงข้อมูลเมตาที่เกี่ยวข้อง

ข้อมูลที่ถูกขโมยจะถูกส่งผ่าน WinINet API ของ Windows ไปยังโครงสร้างพื้นฐานของแฮกเกอร์ นอกจากนี้ ซอฟต์แวร์ยังเพิ่มชื่อและชื่อผู้ใช้คอมพิวเตอร์เพื่อสร้างโปรไฟล์ระบุตัวตนบนเซิร์ฟเวอร์อีกด้วย

ธุรกิจเวียดนามจำเป็นต้องเสริมสร้างการคุ้มครอง

สิ่งที่น่ากังวลในการโจมตีครั้งนี้คือ LOTUSHARVEST มีความสามารถในการซ่อนตัวและดำเนินการได้เอง มัลแวร์ใช้ประโยชน์จากกลไกการโหลดไลบรารีเพื่อรักษาการควบคุมและการเข้าถึงบัญชีและข้อมูลสำคัญในระยะยาว นอกเหนือจากการป้องกันด้วยมาตรการรักษาความปลอดภัยแบบเดิม

ตามการประเมิน พบว่าข้อมูลที่ถูกขโมยอาจกลายเป็น "กุญแจสำคัญ" ที่ทำให้แฮกเกอร์ขยายการเข้าถึง ใช้เครื่องมืออันตราย และเปลี่ยนธุรกิจให้กลายเป็นเป้าหมายของการโจมตีหลายชั้นหรือการกรรโชกทรัพย์ในขั้นตอนต่อไป

“ทุกอย่างบ่งชี้ว่าแคมเปญ Hanoi Thief ได้รับการวางแผนมาอย่างพิถีพิถัน โดยมุ่งเป้าไปที่ธุรกิจของเวียดนามโดยตรง

แฮกเกอร์ใช้ประโยชน์จากแผนกสรรหาบุคลากรซึ่งรับใบสมัครจากภายนอกเป็นประจำแต่ไม่มีความตระหนักรู้ด้านความปลอดภัยทางไซเบอร์อย่างครบถ้วน และใช้ไฟล์ปลอมในรูปแบบ CV หรือเอกสาร และสามารถแปลงเป็นรูปแบบต่างๆ ได้อย่างต่อเนื่อง ทำให้มีความเสี่ยงในการติดไวรัสที่ไม่สามารถคาดเดาได้" นายเหงียน ดินห์ ถุ่ย ผู้เชี่ยวชาญด้านการวิเคราะห์มัลแวร์ที่ Bkav กล่าว

|

สคริปต์จะดึงข้อมูลประวัติการเข้าสู่ระบบและการเข้าถึงของมัลแวร์ รูปภาพ: SEQRITE |

Bkav ระบุว่ามีบริษัทในเวียดนามหลายรายที่ตกเป็นเหยื่อของการโจมตีครั้งนี้ เนื่องจาก LOTUSHARVEST และแคมเปญขโมยฮานอยมีลักษณะอันตราย ผู้ใช้จึงจำเป็นต้องระมัดระวังอย่างยิ่งยวดต่อเอกสารที่ได้รับทางอีเมล

ธุรกิจและองค์กรต่างๆ จำเป็นต้องจัดการฝึกอบรมพนักงานเป็นประจำ สร้างความตระหนักรู้และเฝ้าระวังกลโกงออนไลน์ ระบบการตรวจสอบภายในจำเป็นต้องได้รับการเสริมความแข็งแกร่ง เช่น การตรวจสอบไลบรารีที่ผิดปกติหรือไฟล์ที่น่าสงสัย

เครื่องมือเริ่มต้นบนระบบปฏิบัติการตอบสนองความต้องการการป้องกันขั้นพื้นฐานเท่านั้น ไม่เพียงพอที่จะต่อสู้กับมัลแวร์และไวรัสสมัยใหม่ที่สามารถซ่อนตัว แพร่กระจายเป็นเวลานาน และแทรกซึมลึกเข้าไปในระบบได้ ดังนั้น จึงจำเป็นต้องติดตั้งระบบตรวจสอบอีเมลและใช้ซอฟต์แวร์ป้องกันไวรัสที่มีลิขสิทธิ์เพื่อการปกป้องที่ดีที่สุด

ที่มา: https://znews.vn/canh-giac-khi-mo-cv-xin-viec-cua-le-xuan-son-post1608612.html

![[ภาพถ่าย] เกาะ Cat Ba - สวรรค์แห่งสีเขียว](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F04%2F1764821844074_ndo_br_1-dcbthienduongxanh638-jpg.webp&w=3840&q=75)

การแสดงความคิดเห็น (0)