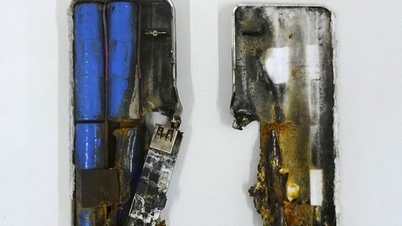

Para peneliti keamanan baru-baru ini menemukan kerentanan serius pada router TP-Link yang telah disebutkan sebelumnya, yang memungkinkan peretas jarak jauh untuk sepenuhnya membahayakan perangkat. Kerentanan tersebut, yang diidentifikasi sebagai CVE-2024-5035, memiliki peringkat keparahan tertinggi (10) pada Sistem Penilaian Kerentanan Umum (CVSS). Kerentanan dengan skor 10 sangat jarang, dengan sebagian besar bug kritis memiliki skor maksimum 9,8.

Kerentanan keamanan pada router Archer C5400X dinilai sebagai tingkat keparahan "mutlak"

Masalah dengan router TP-Link terletak pada layanan jaringan bernama "rftest" yang diekspos router pada port TCP 8888, 8889, dan 8890. Dengan memanfaatkan layanan ini, penyerang yang tidak terautentikasi dapat menyuntikkan perintah berbahaya dan mendapatkan hak akses penuh untuk eksekusi kode jarak jauh pada perangkat yang rentan.

"Dengan berhasil mengeksploitasi kerentanan ini, penyerang jarak jauh yang tidak terautentikasi dapat menjalankan perintah sewenang-wenang pada perangkat dengan hak istimewa yang lebih tinggi," kata perusahaan yang pertama kali menemukan kerentanan tersebut, ONEKEY (Jerman). Ini adalah skenario mimpi buruk bagi para gamer dan siapa pun yang menggunakan router TP-Link yang disebutkan sebelumnya. Secara teori, seorang peretas yang terampil dapat menyuntikkan malware atau bahkan membahayakan router untuk melancarkan serangan lebih lanjut pada jaringan korban.

Menurut peneliti ONEKEY, meskipun "rftest" hanya mengizinkan perintah konfigurasi nirkabel yang dimulai dengan "wl" atau "nvram get", perintah tersebut dapat dengan mudah dilewati. Dengan hanya memasukkan perintah shell standar seperti "wl;id;" (atau karakter non-titik koma seperti tanda hubung atau ampersand), mereka menemukan bahwa pelaku kejahatan siber dapat mengeksekusi hampir semua kode yang mereka inginkan pada router yang disusupi.

ONEKEY berspekulasi bahwa TP-Link mungkin telah merilis API "rftest" ini secara terburu-buru tanpa mengamankannya dengan benar, yang menyebabkan kerentanan eksekusi kode jarak jauh. Kerentanan ini memengaruhi semua versi firmware Archer C5400X hingga 1.1.1.6. TP-Link kini telah merilis firmware 1.1.1.7 untuk menambal celah keamanan ini.

Jadi, jika Anda memiliki salah satu router ini di rumah, masuk ke halaman admin router Anda dan periksa pembaruannya. Atau, unduh dan instal firmware 1.1.1.7 secara manual dari halaman dukungan TP-Link.

[iklan_2]

Sumber: https://thanhnien.vn/phat-hien-lo-hong-nghiem-trong-tren-router-tp-link-185240531134014361.htm

![[Foto] Ketua Majelis Nasional Tran Thanh Man menghadiri Upacara Penghargaan VinFuture 2025](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

![[Foto] Peringatan 60 Tahun Berdirinya Asosiasi Seniman Fotografi Vietnam](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

Komentar (0)