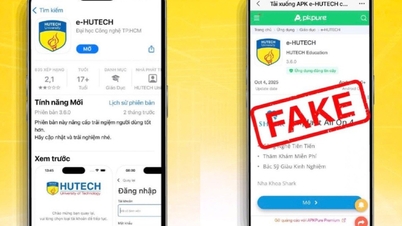

구체적으로, 트렌드 마이크로의 보안 전문가들은 MMRat이라는 악성코드를 발견했습니다. 이 악성코드는 가짜 구글 플레이 앱 스토어를 통해 유포되는 경우가 많습니다.

|

| MMRat 악성코드는 구글 플레이를 모방한 가짜 앱 스토어를 통해 배포되는 경우가 많습니다. |

Bleeping Computer 에 따르면, MMRat 악성코드는 안드로이드 스마트폰의 접근성 기능을 악용하여 피해자가 기기에 대한 접근 권한을 부여하도록 유도합니다. 또한, 이 악성코드는 피해자의 스마트폰에서 다양한 불법 행위를 자동으로 수행할 수 있습니다.

MMRat 악성코드는 설치 후 해커가 원격으로 제어하는 서버에 즉시 연결됩니다. 그런 다음 사용자가 스마트폰을 사용하지 않는 시간을 파악하기 위해 기기 활동을 몰래 감시합니다.

이 시점에서 해커는 원격으로 기기를 깨우고 잠금을 해제한 후 네트워크 데이터, 화면 데이터, 연락처, 배터리 정보, 메시지 내용 등의 정보를 수집할 수 있습니다. 심지어 은행 애플리케이션에 접근하여 계좌에서 돈을 훔칠 수도 있습니다.

현재 MMRat 악성코드는 주로 동남아시아 지역의 안드로이드 스마트폰 사용자를 공격하는 데 사용되고 있습니다. 따라서 사용자들은 각별히 주의하고, 타사 앱 스토어에서 출처를 알 수 없는 앱을 설치하지 않도록 해야 합니다.

[광고_2]

원천

![[이미지] 베트남의 다채로운 혁신 여정](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F14%2F1765703036409_image-1.jpeg&w=3840&q=75)

![[이미지] 베트남의 다채로운 혁신 여정](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/14/1765703036409_image-1.jpeg)

댓글 (0)