Segundo o The Hacker News , o QakBot é uma família de malware notória para Windows, que estima-se ter comprometido mais de 700.000 computadores em todo o mundo e facilitado fraudes financeiras e ataques de ransomware.

O Departamento de Justiça dos EUA (DoJ) afirmou que o malware está sendo removido dos computadores das vítimas, evitando maiores danos, e que as autoridades apreenderam mais de US$ 8,6 milhões em criptomoedas ilegais.

A operação transfronteiriça envolveu França, Alemanha, Letônia, Romênia, Holanda, Reino Unido e Estados Unidos, com apoio técnico da empresa de cibersegurança Zscaler. Foi a maior operação liderada pelos EUA com o objetivo de desmantelar, financeira e tecnicamente, a infraestrutura de botnets usada por cibercriminosos, embora nenhuma prisão tenha sido anunciada.

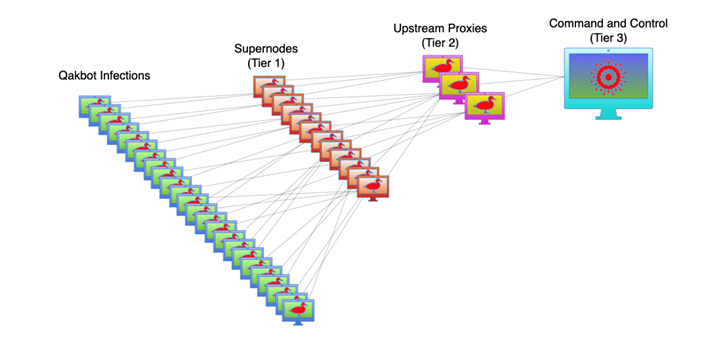

Modelo de controle de botnet do QakBot

O QakBot, também conhecido como QBot e Pinkslipbot, começou a operar como um trojan bancário em 2007, antes de se transformar em um centro de distribuição de malware em máquinas infectadas, incluindo ransomware. Algumas variantes de ransomware do QakBot incluem Conti, ProLock, Egregor, REvil, MegaCortex e Black Basta. Acredita-se que os responsáveis pelo QakBot tenham arrecadado aproximadamente US$ 58 milhões em pagamentos de resgate de vítimas entre outubro de 2021 e abril de 2023.

Frequentemente distribuído por meio de e-mails de phishing, este malware modular é capaz de executar comandos e coletar informações. O QakBot tem sido continuamente atualizado ao longo de sua existência. O Departamento de Justiça dos EUA afirmou que os computadores infectados com este malware fazem parte de uma botnet, o que significa que os criminosos podem controlar remotamente todos os computadores infectados de forma coordenada.

De acordo com documentos judiciais, a operação acessou a infraestrutura do QakBot, a partir da qual podia redirecionar o tráfego da botnet através de servidores controlados pelo FBI, com o objetivo final de desativar a cadeia de suprimentos criminosa. Esses servidores instruíam os computadores comprometidos a baixar um desinstalador projetado para removê-los da botnet QakBot, impedindo efetivamente a distribuição de componentes adicionais de malware.

O QakBot tem demonstrado crescente sofisticação ao longo do tempo, alterando rapidamente suas táticas para se adaptar às novas medidas de segurança. Após a Microsoft desativar as macros por padrão em todos os aplicativos do Office, esse malware começou a usar arquivos do OneNote como meio de infecção no início deste ano.

A sofisticação e a adaptabilidade também residem na "instrumentalização" de vários formatos de arquivo, como PDF, HTML e ZIP, na cadeia de ataque do QakBot. A maioria dos servidores de comando e controle desse malware está localizada nos EUA, Reino Unido, Índia, Canadá e França, enquanto acredita-se que a infraestrutura de suporte esteja localizada na Rússia.

O QakBot, assim como o Emotet e o IcedID, utiliza um sistema de servidores de três camadas para controlar e se comunicar com o malware instalado em computadores infectados. O objetivo principal dos servidores da primeira e da segunda camada é encaminhar as comunicações criptografadas entre as máquinas infectadas e o servidor da terceira camada que controla a botnet.

Em meados de junho de 2023, 853 servidores de Nível 1 haviam sido identificados em 63 países, com servidores de Nível 2 atuando como proxies para ocultar o servidor de controle principal. Dados coletados pelo Abuse.ch mostram que todos os servidores do QakBot estão agora offline.

Segundo a HP Wolf Security, o QakBot também foi uma das famílias de malware mais ativas no segundo trimestre de 2023, com 18 cadeias de ataque e 56 campanhas. Isso demonstra uma tendência de grupos criminosos que tentam explorar rapidamente vulnerabilidades em sistemas de cibersegurança para obter ganhos ilícitos.

Link da fonte

![[Foto] Primeira sessão do 14º Congresso do Sindicato dos Trabalhadores do Vietnã](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/03/1780465947883_ndo_br_img-3852-jpg.webp)

![[Foto] O Secretário-Geral e Presidente To Lam preside uma reunião com o Comitê Organizador Central.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/03/1780482764658_a1-bnd-4741-3342-jpg.webp)

![[Foto] O Secretário do Comitê do Partido da Assembleia Nacional e Presidente da Assembleia Nacional preside a reunião do Comitê Permanente e do Comitê Executivo do Comitê do Partido da Assembleia Nacional.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/06/03/1780480353201_ndo_br_bnd-2585-jpg.webp)

![[Vídeo] Pôr do sol na Lagoa Lap An – Onde o sol se põe sobre as redes de pesca](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/05/31/1780192137701_beach-landscape-sea-water-nature-grass-745871-pxhere-com.jpeg)

Comentário (0)