ตามรายงานของ Android Police เครือข่ายติดตามอุปกรณ์ Find My ของ Apple ซึ่งถือเป็น "ป้อมปราการ" เพื่อปกป้องผู้ใช้จากการโจรกรรม เพิ่งถูกค้นพบว่ามีช่องโหว่ร้ายแรงที่ทำให้แฮกเกอร์สามารถเปลี่ยนอุปกรณ์ใดๆ ก็ได้ รวมถึงโทรศัพท์ Android ให้เป็น AirTag ปลอม และติดตามตำแหน่งได้อย่างลับๆ

การค้นหาช่องโหว่ที่ร้ายแรงของฉันทำให้เกิดปัญหาสำหรับ Apple

ภาพ: ภาพหน้าจอของ FORBES

Find My ถูกแฮ็กเกอร์ใช้ประโยชน์เนื่องจากช่องโหว่ที่เป็นอันตราย

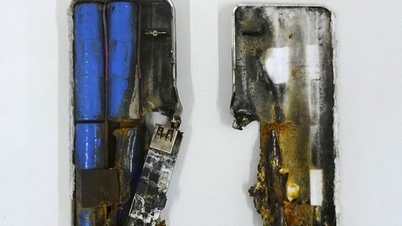

จากงานวิจัยของมหาวิทยาลัยจอร์จ เมสัน ในสหรัฐอเมริกา ช่องโหว่นี้อยู่ที่ความสามารถในการเจาะระบบป้องกันการเข้ารหัสของ Apple ซึ่งทำให้สามารถสร้างคีย์ที่ยืดหยุ่นที่เรียกว่า 'nRootTag' ได้ ด้วยพลังการประมวลผลของระบบ GPU ขนาดยักษ์ แฮกเกอร์สามารถหลบเลี่ยงการตรวจสอบความปลอดภัยตามปกติและปลอมแปลง AirTag ได้สำเร็จถึง 90%

การโจมตีนี้ทำงานโดยการหลอกเครือข่าย Find My ให้ระบุว่าอุปกรณ์เป้าหมายเป็น AirTag ที่สูญหาย จากนั้น AirTag ปลอมจะส่งสัญญาณบลูทูธไปยังอุปกรณ์ Apple ที่อยู่ใกล้เคียง และส่งข้อมูลตำแหน่งไปยังผู้โจมตีผ่าน iCloud อย่างเงียบๆ

นักวิจัยได้สาธิตความสามารถในการติดตามที่แม่นยำของช่องโหว่นี้ในชุดการทดสอบ พวกเขาสามารถติดตามการเคลื่อนไหวของคอมพิวเตอร์ได้ภายในระยะ 3 เมตร ย้อนรอยเส้นทางจักรยานผ่านเมือง และแม้แต่จำลองเส้นทางการบินของบุคคล เพียงแค่ติดตามคอนโซลวิดีโอเกม

สิ่งที่น่ากังวลคือช่องโหว่นี้สามารถถูกใช้ประโยชน์ได้จากระยะไกล โดยไม่ต้องมีการแทรกแซงทางกายภาพหรือการเข้าถึงพิเศษใดๆ ทำให้เกิดความเสี่ยงต่อการเฝ้าติดตามอย่างลับๆ และการละเมิดความเป็นส่วนตัว

ที่น่าสังเกตคือ Apple ได้รับแจ้งถึงช่องโหว่นี้เมื่อปีที่แล้ว แต่ยังไม่ได้แก้ไข นักวิจัยเตือนว่าแม้จะมีการเผยแพร่แพตช์แล้ว ความเสี่ยงก็ยังคงมีอยู่ เนื่องจากผู้ใช้จำนวนมากยังคงเลื่อนการอัปเดตอุปกรณ์ของตนออกไป

ในขณะที่รอให้ Apple ดำเนินการแก้ไขปัญหานี้ ผู้ใช้จำเป็นต้องเพิ่มการตระหนักรู้ด้านความปลอดภัยและอัปเดตอุปกรณ์ของตนเป็นประจำเพื่อหลีกเลี่ยงการตกเป็นเหยื่อของอาชญากรทางไซเบอร์ได้ง่าย

ที่มา: https://thanhnien.vn/lo-hong-nguy-hiem-trong-find-my-khien-apple-dau-dau-185250228182453965.htm

![[ภาพ] ครบรอบ 60 ปี การก่อตั้งสมาคมศิลปินถ่ายภาพเวียดนาม](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764935864512_a1-bnd-0841-9740-jpg.webp&w=3840&q=75)

![[ภาพ] ประธานรัฐสภา Tran Thanh Man เข้าร่วมพิธีมอบรางวัล VinFuture 2025](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F05%2F1764951162416_2628509768338816493-6995-jpg.webp&w=3840&q=75)

การแสดงความคิดเห็น (0)