يمثل التحول الرقمي فرصةً هائلةً للشركات، ولكنه ينطوي أيضاً على مخاطر عديدة للاختراق وسرقة البيانات. وللتكيف مع هذه التهديدات في مجتمع دائم التغير، تحتاج الشركات إلى ضمان الأمن السيبراني، بما يساهم في استدامة المنصات القائمة.

تم اكتشاف آلاف الثغرات الأمنية.

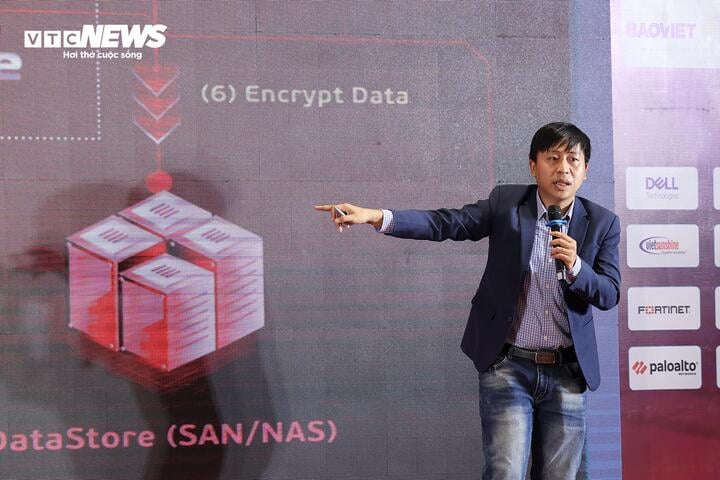

في ورشة عمل "الاستجابة للكوارث والتعافي منها" التي عقدها تحالف CYSEEX لأمن المعلومات في 13 نوفمبر، صرّح السيد تران كوانغ هونغ، نائب مدير إدارة أمن المعلومات ( وزارة الإعلام والاتصالات )، قائلاً: " في السنوات الأخيرة، تحوّلت التدريبات من تمارين سلبية إلى تمارين عملية. ومن خلال هذه التدريبات، تم اكتشاف العديد من الثغرات الأمنية، مما ساهم في الإنذار المبكر والكشف المبكر، وجعل الأنظمة أكثر أماناً".

ابتداءً من عام 2024، لن تقتصر التدريبات التي تركز على الاستجابة وقدرات التعافي المرنة على فحص الأنظمة، بل ستركز على تحسين مهارات الأفراد، وهو عامل أساسي لضمان أمن المعلومات. وستُجرى اختبارات أكثر تعمقاً وعملية.

قدّم ممثلو إدارة أمن المعلومات إحصائيات تُظهر إجراء أكثر من 100 تدريب في عام 2023، بمشاركة وزارات وهيئات وشركات مختلفة. وتمّ اكتشاف ما يصل إلى 1200 ثغرة أمنية على المستويين العالي والحرج (548 ثغرة حرجة و366 ثغرة عالية المستوى). ولو اكتشف المخترقون هذه الثغرات مسبقًا، لكان خطر فقدان البيانات وتدمير الأنظمة هائلاً.

السيد تران كوانغ هونغ - نائب مدير إدارة أمن المعلومات (وزارة الإعلام والاتصالات).

يُعد الاستعداد لحوادث الأمن السيبراني والتعافي منها أمراً ضرورياً لضمان سلامة واستقرار أنظمة المعلومات في مواجهة الهجمات المتطورة والخطيرة بشكل متزايد.

استهدفت سلسلة من هجمات برامج الفدية مؤخراً أفراداً وشركات في فيتنام. وتشير الإحصائيات إلى أنه في عام 2023، أصيب أكثر من 745 ألف جهاز، مما أسفر عن خسائر بلغت 716 مليون دولار.

وعلى وجه الخصوص، أصبحت برامج الفدية كخدمة (RaaS)، وهي نوع من خدمات توصيل البرامج الضارة ذات نموذج مشاركة الأرباح المتزايد بسرعة، تشكل تهديدًا خطيرًا يتسبب في أضرار جسيمة للشركات والمجتمعات...

السيد نغوين شوان هوانغ، رئيس تحالف CYSEEX.

صرح السيد نغوين شوان هوانغ، رئيس تحالف CYSEEX ونائب رئيس مجلس إدارة شركة MISA المساهمة، بأنه، بشعار "أفضل دفاع هو الهجوم الاستباقي"، نجح التحالف في عام 2024 في تنظيم 9 تدريبات على 18 نظام معلومات حرج لأعضائه.

شهدنا خلال العامين الماضيين سلسلة من الهجمات الإلكترونية، ولا سيما هجمات برامج الفدية. لا تؤثر هذه الهجمات على أمن المعلومات فحسب، بل تعطل أيضاً العمليات التجارية، مما يتسبب في خسائر مالية فادحة، وتشويه السمعة، والإضرار بصورة الشركات.

"بالنظر إلى هذه المخاطر، فإن إعداد وتعزيز قدرات النظام على الاستجابة والتعافي بعد الكوارث مهمة ملحة"، هذا ما صرح به السيد هوانغ.

كل شركة مستهدفة.

وأشار السيد نغوين كونغ كوونغ، مدير مركز عمليات الأمن السيبراني في شركة فيتيل للأمن السيبراني، إلى أن العديد من الشركات الصغيرة لا تزال متساهلة للغاية، معتقدة أنها لن تكون هدفًا لمجموعات القرصنة.

"تعتقد العديد من الشركات أنها لن تتعرض لهجمات المتسللين لأنها ليست في القطاع الاقتصادي أو ليست كبيرة الحجم. ومع ذلك، بغض النظر عن الصناعة أو حجم الشركة، ستصبح في النهاية أهدافًا للهجمات."

"ستستهدف مجموعات الهجوم القائمة على الائتمان والتي لم تستثمر بكثافة كافية الشركات الصغيرة لتسهيل اختراقها، بينما ستختار مجموعات الهجوم الكبيرة ذات تكاليف التشغيل العالية في كثير من الأحيان الشركات الكبيرة لمهاجمتها من أجل استخراج المزيد من الأموال من الشركات"، هذا ما ذكره السيد نغوين كونغ كوونغ.

السيد Nguyen Cong Cuong - مدير مركز SOC - شركة Viettel للأمن السيبراني.

وفقًا للإحصائيات، يستغرق الأمر في المتوسط 275 يومًا حتى يكتشف المهاجمون اختراق النظام؛ ومع ذلك، فهذا مجرد رقم متوسط، وقد تستغرق بعض الأنظمة عدة سنوات لاكتشافها.

في الواقع، واجهت شركات كبرى حول العالم ثغرات أمنية وتعرضت للاختراق من قبل قراصنة. وهذا يدل على ضرورة الاهتمام بإدارة نقاط الضعف والثغرات الأمنية.

وأشار السيد كوونغ أيضاً إلى خمس نقاط ضعف شائعة موجودة في العديد من الشركات، مثل: الفشل في إجراء فحوصات الثغرات الأمنية على التطبيقات والبرامج المطورة ذاتياً أو التي يتم الاستعانة بمصادر خارجية لها؛ واستخدام أنظمة التشغيل والتطبيقات التابعة لجهات خارجية دون تحديث التصحيحات بانتظام.

يتم منح الحسابات ذات الامتيازات العالية أذونات مفرطة وغير ضرورية، أو تفشل الشركة في استعادة الحسابات حتى بعد مغادرة الموظفين للشركة؛ يتيح إعداد خوادم الشبكة المشتركة سهولة الوصول بين الخوادم، وأخيرًا، تقوم أنظمة متعددة بإجراء نسخ احتياطية للبيانات عبر الإنترنت، مما يعني أنه عند التعرض للهجوم، يتم تشفير هذه البيانات على الفور.

السيد لو كونغ فو، نائب مدير VNCERT.

في ورشة العمل، أوضح السيد لي كونغ فو، نائب مدير VNCERT، أن تقنيات الأمن لها العديد من القيود لأن أساليب الهجوم والأنشطة تتغير بسرعة كبيرة ويصعب اكتشافها من خلال التشفير.

أول ما يفعله المهاجمون عند اختراقهم لنظام ما هو تعطيل نظام الإنذار في أجهزة المراقبة. لذا، نحتاج إلى معالجة المشكلة استباقيًا قبل وقوعها، لمنع الهجوم من التحول إلى كارثة، لا سيما في المؤسسات التي تمتلك أنظمة واسعة النطاق.

يتطلب التحكم في أنظمة المعلومات بأكملها التي يستهدفها المتسللون وقتاً طويلاً، قد يصل إلى أسابيع أو سنوات. وتُسهم عملية "البحث" عن التهديدات في تعزيز عملية تحديدها وتقليل مدة بقاء المهاجمين داخل النظام.

كما أكد السيد فو على أهمية البحث الاستباقي عن التهديدات في اكتشاف التهديدات الأمنية المحتملة.

هذه طريقة استباقية للكشف عن علامات الضرر دون الاعتماد على الإنذارات المسبقة، مما يتغلب على قيود تقنيات الدفاع التقليدية.

يساعد البحث عن التهديدات على تقليل الوقت الذي يمكن أن يبقى فيه التهديد في النظام، مع تحسين القدرة على الاستجابة بسرعة للهجمات الإلكترونية المتطورة بشكل متزايد.

مصدر

تعليق (0)