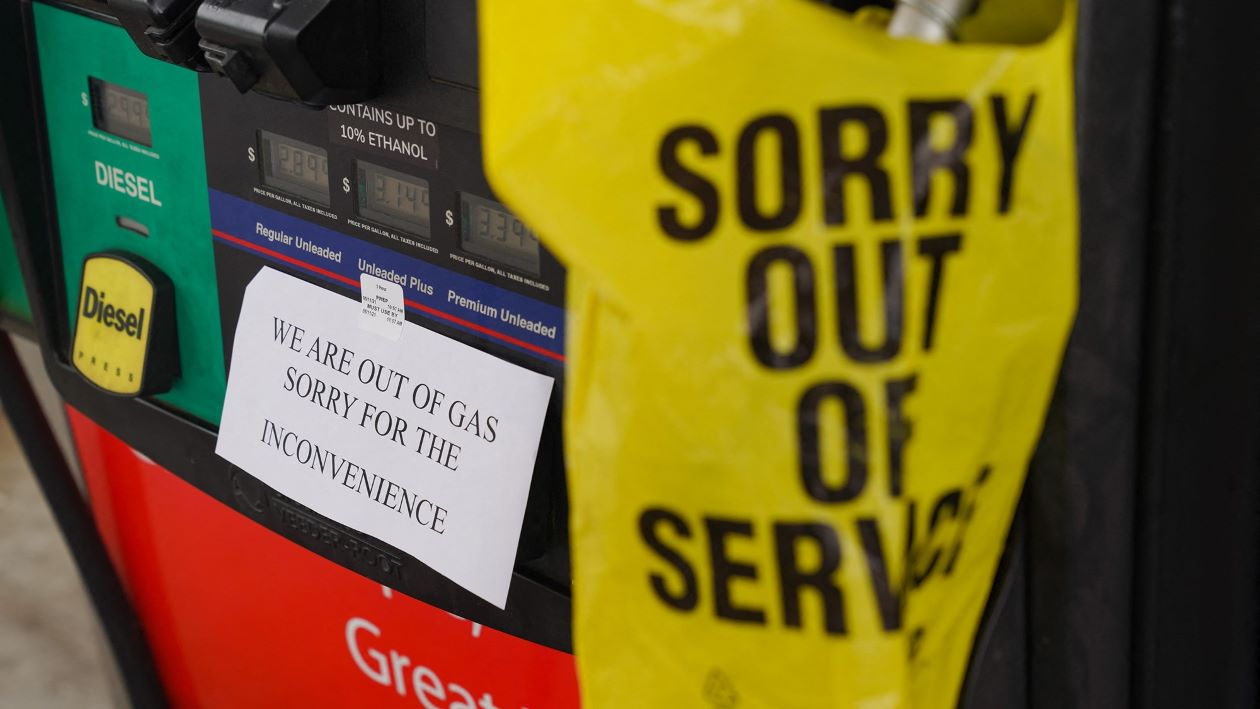

Il y a près de trois ans, l'oléoduc Colonial Pipeline a été attaqué, ce qui a entraîné la fermeture de son réseau de transport de carburant pendant six jours et provoqué une pénurie de gaz. Washington D.C. et 17 autres États ont alors déclaré l'état d'urgence.

Aperçu de l'attaque du pipeline colonial

En mai 2021, l'oléoduc Colonial Pipeline a été victime d'une attaque de rançongiciel, affectant plusieurs systèmes numériques et entraînant une interruption de service de quelques jours. L'incident a impacté les consommateurs et les compagnies aériennes de la côte Est des États-Unis. Considéré comme une menace pour la sécurité nationale, car l'oléoduc transporte du pétrole des raffineries vers les marchés industriels, il a incité le président américain Joe Biden à déclarer l'état d'urgence.

L'oléoduc Colonial est l'un des plus grands et des plus importants des États-Unis. Mis en service en 1962, il transporte le pétrole du golfe du Mexique vers les États de la côte Est. Ce réseau s'étend sur plus de 8 850 kilomètres (5 500 miles), du Texas au New Jersey, et achemine près de la moitié du carburant consommé sur la côte Est. Il fournit du pétrole raffiné destiné à la production d'essence, de kérosène et de fioul domestique.

Le 6 mai 2021, le groupe de pirates informatiques DarkSide a accédé au réseau de Colonial Pipeline et a dérobé 100 Go de données en deux heures. Ils ont ensuite infecté le réseau informatique avec un rançongiciel, affectant de nombreux systèmes informatiques, notamment les systèmes de comptabilité et de facturation.

Colonial Pipeline a dû interrompre le transport par pipeline afin d'empêcher la propagation du rançongiciel. La société de sécurité Mandiant a ensuite été chargée d'enquêter sur l'attaque. Le FBI, la Cybersecurity and Infrastructure Security Agency (CISA), le département de l'Énergie et le département de la Sécurité intérieure ont également été impliqués.

Le 7 mai 2021, la plus grande entreprise de pipelines des États-Unis a versé une rançon de 75 bitcoins, soit environ 4,4 millions de dollars, à des pirates informatiques pour obtenir la clé de déchiffrement. Le pipeline a repris son exploitation le 12 mai 2021.

Lors d'une audition au Congrès le 8 juin 2021, Charles Carmakal, vice-président senior et directeur technique de Mandiant, a déclaré que les attaquants s'étaient infiltrés dans le réseau en utilisant des mots de passe divulgués pour un compte VPN. De nombreuses organisations utilisent des VPN pour accéder à distance et en toute sécurité à leurs réseaux d'entreprise.

D'après le témoignage de Carmakal, un employé de Colonial Pipeline aurait partagé un mot de passe VPN avec un autre compte, mais ce mot de passe aurait été compromis lors d'une autre fuite de données. Partager un mot de passe entre plusieurs comptes est une erreur fréquente.

Lors de l'audience, Joseph Blount, PDG de Colonial Pipeline, a expliqué sa décision de payer la rançon. Au moment de l'attaque, il ignorait l'ampleur des dégâts et le temps nécessaire à la remise en service du réseau. Il a donc pris cette décision dans l'espoir d'accélérer le processus de rétablissement.

Après avoir retracé le paiement, le département de la Justice américain a découvert l'adresse numérique du portefeuille utilisé par le pirate et obtenu une ordonnance judiciaire pour saisir les bitcoins. L'opération a ainsi permis de récupérer 64 des 75 bitcoins, d'une valeur approximative de 2,4 millions de dollars.

L’« héritage » de l’attaque du Colonial Pipeline.

Pour la première fois, les rançongiciels ont attiré l'attention de tout le pays, contraignant le Congrès à adopter de nouvelles lois et incitant de nombreuses agences fédérales à édicter de nouvelles exigences en matière de cybersécurité. Les attaques par rançongiciel ne sont pas un phénomène nouveau ; elles ont déjà ravagé des gouvernements, des établissements de santé et des écoles avant que Colonial Pipeline n'en soit victime. Cependant, ce qui distingue cette attaque, c'est son impact régional, selon Ben Miller, vice-président des services de sécurité des infrastructures chez Dragos.

Charles Carmakal, vice-président principal de Mandiant, la société de sécurité qui a participé à l'enquête sur l'incident de Colonial, a commenté : « J'ai appris par la suite qu'il y a un certain niveau d'attention lorsqu'un événement a un réel impact sur la vie des gens. Quand il s'agit d'essence et de viande, les gens s'en soucient vraiment. »

Suite à l'incident de l'oléoduc Colonial, de nombreuses compagnies aériennes connaissent des pénuries de carburant et certains aéroports sont soumis à des restrictions opérationnelles. Les inquiétudes liées à cette pénurie ont semé la panique au sein de la population, entraînant de longues files d'attente aux stations-service dans de nombreux États. Par ailleurs, les prix moyens à la pompe ont explosé en raison des interruptions de service des oléoducs. Dans certains États, des personnes transvasent même l'essence dans des sacs en plastique, ce qui a incité la Commission américaine de la sécurité des produits de consommation à émettre un avertissement recommandant l'utilisation exclusive de contenants prévus à cet effet.

L'attaque de l'oléoduc Colonial a contraint chacun à prendre au sérieux les risques de sécurité et à mettre en œuvre des politiques jusque-là négligées. Selon Mike Hamilton, ancien responsable de la sécurité informatique de la ville de Seattle, obtenir du gouvernement fédéral qu'il accorde la priorité à la sécurité des infrastructures critiques s'est avéré une tâche ardue.

Des incidents survenus fin 2021, dont un visant le producteur de viande JBS Foods, ont accentué la pression sur les décideurs politiques, les organismes de réglementation et les dirigeants. Ils ont incité ces derniers à revoir leurs plans de réponse aux attaques de rançongiciels. Selon Miller, ces plans ont depuis été considérablement détaillés.

Néanmoins, la réglementation et le secteur doivent encore évoluer. Wendi Whitmore, vice-présidente principale de l'unité de renseignement sur les menaces 42 chez Palo Alto Networks, affirme que des accords multilatéraux entre pays sont nécessaires pour lutter contre les rançongiciels.

(Selon Axios, Tech Target)

Source

![[Photo] Cérémonie de clôture de la 10e session de la 15e Assemblée nationale](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F11%2F1765448959967_image-1437-jpg.webp&w=3840&q=75)

![[Photo] Le Premier ministre Pham Minh Chinh s'entretient par téléphone avec le PDG de la société russe Rosatom.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F11%2F1765464552365_dsc-5295-jpg.webp&w=3840&q=75)

![[OFFICIEL] LE GROUPE MISA ANNONCE SON POSITIONNEMENT DE MARQUE PIONNIER DANS LA CONSTRUCTION D'IA AGENTE POUR LES ENTREPRISES, LES MÉNAGES ET LE GOUVERNEMENT](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/12/11/1765444754256_agentic-ai_postfb-scaled.png)

Comment (0)