Компанія «Касперський» оголосила, що завдяки своїм продуктам B2B запобігла десяткам мільйонів атак методом перебору, спрямованих на бізнес у Південно-Східній Азії у 2023 році.

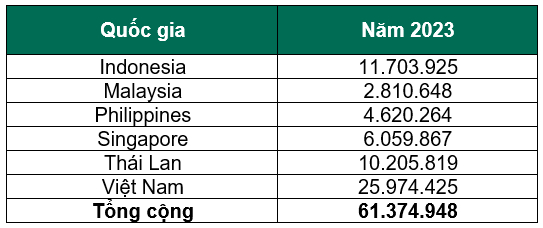

Зокрема, з січня 2023 року по грудень 2023 року продукти Kaspersky B2B, встановлені в компаніях різного розміру в Південно-Східній Азії, виявили та заблокували 61 374 948 таких атак.

Атака методом перебору пароля або ключа шифрування — це форма підбору пароля або ключа шифрування, яка передбачає перепробування всіх можливих комбінацій символів у системі, доки не буде знайдено правильну комбінацію. У разі успіху зловмисник може викрасти облікові дані користувача для входу.

Протокол віддаленого робочого столу (RDP) – це власний протокол Microsoft, який надає графічний інтерфейс для підключення користувачів до іншого комп’ютера через мережу. RDP широко використовується як системними адміністраторами, так і звичайними користувачами для віддаленого керування серверами та іншими ПК.

Кіберзлочинці використовують атаки методом перебору, щоб знайти дійсні імена користувачів/паролі, перебираючи всі можливі комбінації символів, доки не знайдуть правильний пароль для доступу до системи.

У 2023 році Kaspersky заблокував понад 61 мільйон атак методом повного перебору, спрямованих на бізнес.

В'єтнам, Індонезія та Таїланд зафіксували найбільшу кількість атак методом грубої сили в Південно-Східній Азії минулого року. Тим часом, у Сінгапурі було зареєстровано понад 6 мільйонів випадків, на Філіппінах – майже 5 мільйонів, а Малайзія мала найменшу кількість атак методом грубої сили – майже 3 мільйони.

За словами Адріана Хіа, керуючого директора Kaspersky в Азіатсько- Тихоокеанському регіоні , атаки методом грубої сили – це потенційна загроза, яку бізнес не може ігнорувати.

Використання сторонніх сервісів для обміну даними, співробітники, які працюють на персональних комп’ютерах, та мережі Wi-Fi створюють ризики. Інструменти віддаленого доступу, такі як RDP, залишаються постійною проблемою для корпоративних команд з кібербезпеки.

Якщо користувачі використовують RDP для роботи, переконайтеся, що ви вжили всіх наступних запобіжних заходів:

- Надавайте пріоритет використанню надійних паролів.

- Обмежте доступ RDP через корпоративну VPN.

- Увімкнути автентифікацію на рівні мережі (NLA).

- Увімкніть двофакторну автентифікацію (якщо доступна).

- Вимкніть RDP та закрийте порт 3389, якщо він не використовується.

- Використовуйте надійне рішення безпеки, таке як Kaspersky Endpoint Security for Business.

Джерело: https://nld.com.vn/viet-nam-thuoc-3-nuoc-bi-danh-cap-mat-khau-nhieu-nhat-dong-nam-a-196240516175411054.htm

Коментар (0)