Laut BGR stammen diese Schadprogramme von der Malware Anatsa (auch bekannt als TeaBot), einer besonders gefährlichen Banking-Malware, die bei der ersten Installation harmlos erscheint, dann aber Schadcode oder einen Command-and-Control-Server (C2-Server) als App-Update lädt. Dadurch kann die Malware im Android App Store unentdeckt bleiben.

Es wurden rund 5,5 Millionen Downloads der mit der Malware Anatsa infizierten Android-App verzeichnet.

Anders ausgedrückt: Die Anwendungen wirken zunächst harmlos. Sie täuschen viele Nutzer, indem sie ihnen Sicherheit vorgaukeln, bevor sie Schadsoftware herunterladen, die als legitime App-Updates getarnt ist. Sobald die Malware das Gerät infiziert hat und mit dem C2-Server kommuniziert, scannt sie das Gerät des Nutzers nach installierten Banking-Anwendungen.

Werden Informationen gefunden, werden diese an den C2-Server gesendet, der daraufhin eine gefälschte Anmeldeseite an die erkannten Anwendungen zurücksendet. Fällt ein Nutzer auf diesen Trick herein und gibt seine Anmeldedaten ein, werden diese an den Server zurückgesendet. Der Hacker kann sie dann nutzen, um sich in die Banking-App des Opfers einzuloggen und dessen Geld zu stehlen.

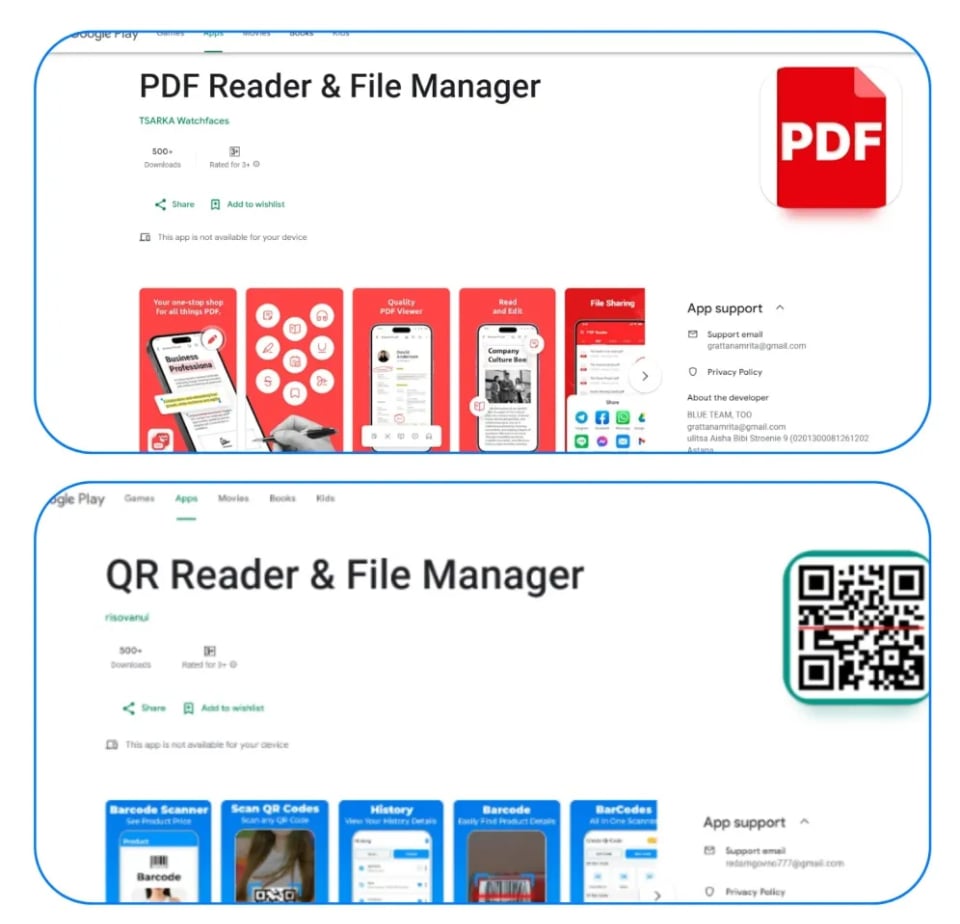

Zwei der schädlichen Android-Apps wurden von Zscaler namentlich genannt.

Zwei von Zscaler als mit Anatsa infiziert identifizierte Anwendungen sind PDF Reader & File Manager und QR Reader & File Manager. Laut Forschern zielt Anatsa primär auf Anwendungen von Finanzinstituten in Großbritannien ab, hat aber auch Opfer in den USA, Deutschland, Spanien, Finnland, Südkorea und Singapur. Experten raten Nutzern dennoch, unabhängig von ihrem Wohnort wachsam zu sein.

Obwohl die Forscher die Identität der mit Malware infizierten Android-Apps im Google Play Store nicht preisgaben, sind beide oben genannten Apps nicht mehr verfügbar. Möglicherweise hat Zscaler Google über weitere Apps informiert.

Quelle: https://thanhnien.vn/hon-90-ung-dung-android-doc-hai-บน-google-play-duoc-phat-hien-185240530061227143.htm

![[Foto] Generalsekretär und Präsident To Lam besucht die Tsinghua-Universität und hält dort eine Grundsatzrede.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/14/1776164592318_vna-potal-tong-bi-thu-chu-tich-nuoc-tham-va-phat-bieu-chinh-sach-tai-dai-hoc-thanh-hoa-trung-quoc-8700658-5437-jpg.webp)

![[Foto] Generalsekretär und Präsident To Lam und seine Frau beginnen ihren Staatsbesuch in China.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/14/1776133794926_z7723148772587-ffefa3c4b1e54e100de1554593a862c6-jpg.webp)

![[Bild] Beschleunigung der Landräumung in der Alley 310 Nghi Tam zur Erleichterung des Baus der Tu Lien Brücke](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/14/1776160406551_ndo_br_z7724148990408-9e5d4777e3c4504998b4286178b2e66e-jpg.webp)

![[Foto] Generalsekretär und Präsident To Lam empfängt den slowakischen Ministerpräsidenten Robert Fico](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/13/1776080592076_a1-bnd-8227-6002-jpg.webp)

Kommentar (0)