Selon le site antifraude Web 3.0 ScamSniffer, les malfaiteurs du groupe Pink Drainer se sont fait passer pour des journalistes de sites d'actualité cryptographique réputés, comme Decrypt et Cointelegraph, et ont contacté les victimes pour en interviewer certaines. Le processus a duré entre un et trois jours et a finalement abouti à une procédure de connaissance du client (KYC), puis à un compromis.

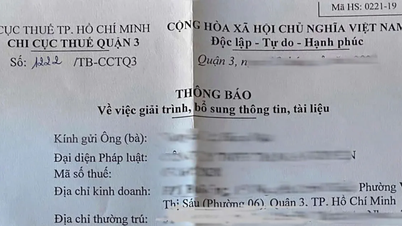

Illustration : Shutterstocks

Les cibles récentes de Pink Drainer incluent Mira Murati, CTO d'OpenAI, la société d'applications inter-chaînes Evmos, Orbiter Finance et Pika Protocol.

« Les pirates ont envoyé des liens d'hameçonnage via des comptes Discord auxquels ils avaient accès. De nombreux utilisateurs ont ouvert par erreur des sites web malveillants, entraînant la perte de leurs données », ont indiqué les chercheurs de ScamSniffer dans un rapport.

Ils ont constaté que ces derniers mois, les signalements de « piratages » sur les réseaux sociaux Discord et Twitter se sont multipliés. En analysant des blockchains telles que Mainnet, Arbitrum, BNB, Polygon et Optimism, Scam Sniffer a découvert que la quasi-totalité des attaques sur Discord survenues le mois dernier étaient liées au même groupe.

« En analysant les sites malveillants créés par Pink Drainer au cours du mois dernier, nous avons découvert que de nombreux piratages Discord y étaient liés », ont écrit les chercheurs.

Mai Van (selon Theregister)

Source

Comment (0)