TechSpotによると、この問題はChatGPTのmacOS版でのみ発生するとのことです。この脆弱性により、マルウェアがアプリケーションの長期メモリに埋め込まれ、ユーザーのチャットデータを密かに監視し、ハッカーが管理するリモートサーバーに送信する可能性があります。懸念されるのは、ユーザーが新しいチャットセッションを開始しても、マルウェアはメモリ内に残り、動作を継続することです。

当初、この脆弱性を発見したレーバーガー氏は、ChatGPTの開発元であるOpenAIに報告しました。しかし、当時OpenAIはこれを「セキュリティ上の問題」としか考えておらず、問題の真の深刻度を評価できていませんでした。レーバーガー氏はひるむことなく、「SpAIware」と呼ばれる攻撃プロトタイプを開発し、この脆弱性のリスクを実証しました。

「長期保存」機能は、ユーザーが提供するデータをより速く処理するのに役立ちますが、潜在的なセキュリティリスクももたらします。

問題が証明された後、OpenAIは修正のための暫定パッチをリリースしました。しかし、問題は完全に解決されていません。

マルウェアの潜在的なリスク

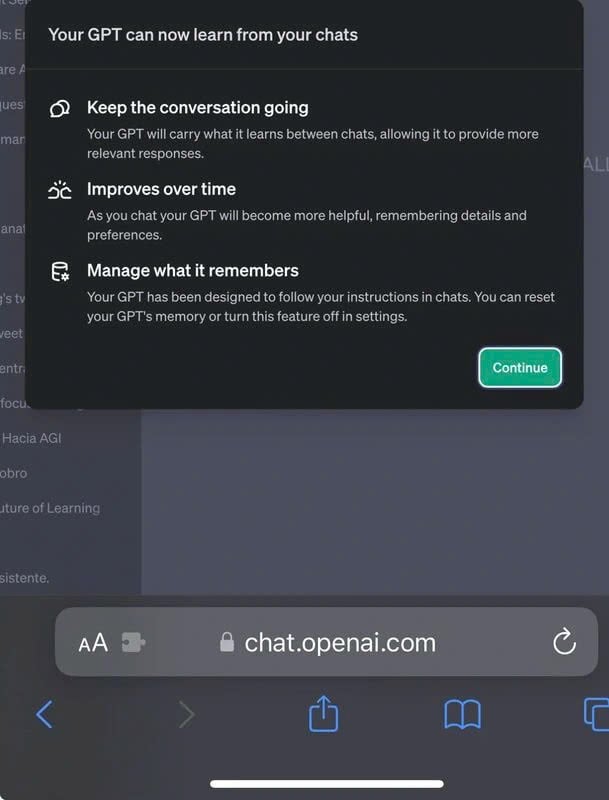

ChatGPTの「長期記憶」機能は、OpenAIによって2024年2月にテストが開始され、チャットボットが複数のチャットセッションにわたってユーザーの名前、性別、年齢などの情報を記憶できるようになりました。

これにより、よりパーソナライズされたフィードバックが提供され、ユーザーエクスペリエンスが向上します。しかし、この機能自体が脆弱性となり、ハッカーがシステムに侵入してマルウェアを維持することが可能になります。

レーバーガー氏は、悪意のあるコードを含むウェブサイトや画像がChatGPTを介して処理されると、悪意のあるコマンドが長期記憶に追加され、ユーザーの知らないうちに動作し続けると述べています。重要なのは、この攻撃ではハッカーがユーザーのアカウントに直接アクセスする必要がないため、マルウェアの検出がさらに困難になるという点です。

パッチと専門家の警告

OpenAI は macOS 上の GPT バージョンのパッチをリリースしましたが、ユーザーはアプリケーションのメモリ使用量を定期的に確認する必要があります。

OpenAIは、ChatGPTが不明なサーバーにデータを送信するのを防ぐためのパッチを迅速にリリースしました。しかし、ユーザーが特に疑わしいウェブサイトやファイルにアクセスする際に注意を怠ると、マルウェアが長期メモリに追加される可能性があります。Rehberger氏は、macOSユーザーに対し、ChatGPTのメモリを定期的にチェックし、疑わしいデータを検出して削除するよう警告しています。

現在、この脆弱性はChatGPTのmacOS版でのみ発見されています。Web版やその他のプラットフォームではまだテストされていませんが、影響を受ける可能性も否定できません。

OpenAIは脆弱性を修正するための対策を講じていますが、マルウェア攻撃のリスクは依然として残っています。セキュリティ専門家は、ユーザーは信頼できないソースとのやり取りを制限し、長期メモリを使用するアプリケーションを定期的にチェックすることで、自らを守る必要があると強調しています。

[広告2]

出典: https://www.congluan.vn/lo-hong-bao-mat-chatgpt-tren-macos-co-the-tro-thanh-cong-cu-gian-diep-ngam-post314292.html

![[ライブ] 2025年コミュニティアクションアワードガラ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765899631650_ndo_tr_z7334013144784-9f9fe10a6d63584c85aff40f2957c250-jpg.webp&w=3840&q=75)

![[画像] 2025年コミュニティアクションアワード授賞式を前に流出した画像。](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765882828720_ndo_br_thiet-ke-chua-co-ten-45-png.webp&w=3840&q=75)

コメント (0)