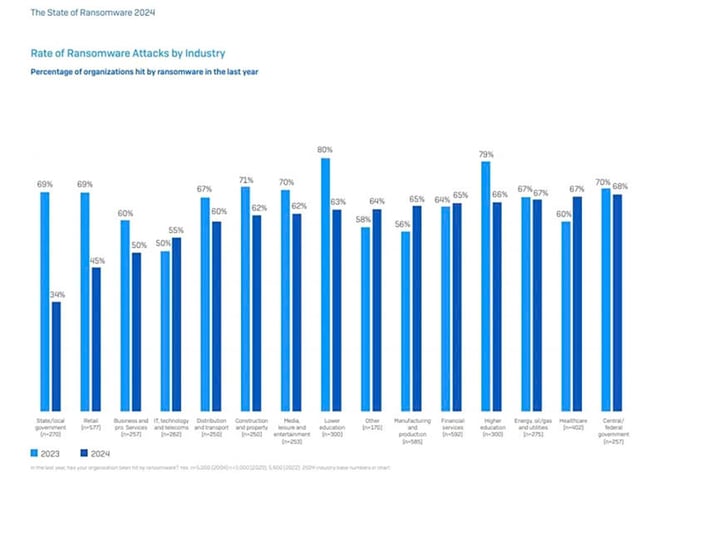

Sophosの調査によると、56%以上の企業がこのマルウェアの攻撃を受け、70%のデータが暗号化され、身代金要求額は2023年に比べて5倍に増加しています。

ランサムウェアは企業を標的にします。

ランサムウェアの現状を詳述した Sophos の特別レポート「ランサムウェアの現状 2024」では、容赦ないランサムウェア攻撃により、2024 年も引き続き企業にとって「壊滅的な」年になると示されています。

ソフォスによると、中小企業を標的としたサイバー攻撃は増加の一途を辿っています。特にランサムウェアは、あらゆる規模の企業にとって大きな脅威とみなされています。ランサムウェア攻撃はますます頻繁かつ深刻化しており、身代金要求額は数千万ドルに達する場合もあれば、業務の中断により同等の損失が発生する場合もあります。さらに、高度な持続的脅威(APT)は、あらゆる組織や企業にとって依然として大きな脅威となっています。

ランサムウェアとは、被害者のデータを暗号化し、奪い取り、身代金を要求するマルウェアを指す用語です。ハッカーは、被害者(多くの場合、企業)に対し、データを「救出」するためにビットコインなどの暗号通貨で身代金を支払うよう要求します。

ソフォスによると、2024年には14カ国における中規模および大規模企業の半数以上がランサムウェア攻撃を受けたと報告しています。ランサムウェアによって最も頻繁に悪用された脆弱性は、ソフトウェアまたはシステムのセキュリティ上の欠陥(32%)、弱点への攻撃(29%)、悪意のあるメール(23%)、標的型フィッシング(11%)などです。平均すると、ランサムウェア攻撃によって業務が中断された企業の35%は復旧に1週間かかり、34%は1か月かかりました。

このグラフは、産業・商業部門、経営・政府機関に対するランサムウェア攻撃の割合を比較しています。 医療機関と病院は依然として最も多く標的となっており、68%を占めています。

統一された解決策の欠如

ソフォスによると、企業システムが侵入攻撃に対して脆弱な理由は、特に AI (人工知能) の時代においてソフトウェアの重複によるものだという。

あらゆる組織や企業の業務に適用される新たなテクノロジーの発展により、サイバー攻撃の標的領域は拡大しています。アプリケーションやオペレーティングシステムのセキュリティ脆弱性が頻繁に公開されているにもかかわらず、IT管理者は対応に追われており、サイバー犯罪者による攻撃の機会を創出しています。

多くのセキュリティ上の脆弱性は、アプリケーションやオペレーティング システムに起因します。

ソフォスの担当者によると、ITシステムの複雑さが、多くの組織や企業が数多くのセキュリティと情報セキュリティの問題に直面している原因となっています。主な問題は3つあり、セキュリティソリューションの導入における多くの「盲点」、管理者がシステム全体を把握できる監視ツールの不足、そして情報セキュリティインシデントへの対応と運用を行う高度なスキルを持つ人材の不足です。

Sophos は、専門の労働力が不足している中小企業 (SME) は専門的なソリューションを使用してこれらの弱点を克服できると提案しています。

Sophosは、Sophos EDRおよびXDR(早期検知・対応)ソリューションを提供しています。これらのソリューションの主なメリットは、隠れた、気づかれない攻撃の早期検知、いつでも信頼性の高いセキュリティステータスレポートの提供、迅速な対応と最適なインシデント対応、そして発生した攻撃とその防御策をより深く理解できるオペレーターの能力です。これにより、企業は24時間365日体制のセキュリティ専門家のサポートを受けることができます。

Sophosの専門家によると、堅牢なエンドポイント保護プラットフォーム(EPP)だけでは、ますます巧妙化するマルウェア攻撃を阻止するには不十分です。そのため、EPPがこのようなインシデントを効果的に検知・対応できるよう、エンドポイント検知・対応(EDR)という高度な技術が導入されています。XDRはEDRの拡張版です。

Sophos XDR は、ワークステーション、サーバー、ファイアウォール、モバイル デバイス、クラウドなどから発生するあらゆるインシデントの検出と対応に役立ちます。

Sophos EDR と XDR には次の 3 つの利点があります。

Live Discoveryを使用すると、管理者はデータレイクに保存された履歴データを使用して、システムの状態、マルウェア、攻撃などに関するあらゆる情報を検索および照会できます。攻撃の兆候(IoA)と侵害の兆候(IoC)に基づくプロアクティブなIT脅威ハンティングをサポートします。

ライブ レスポンス: 分離、検疫、スキャン、サンプリング、悪意のあるオブジェクトの詳細な分析 (ファイルの取得、脅威ケースの作成) などのアクションを含む、インシデントに効果的に対応する方法について管理者をガイドします。管理者は、管理インターフェイスを介してエンドポイントにリモート アクセスし、迅速な対応を行うことができます。

脅威インテリジェンス:イベントやインシデントの階層的かつ相互接続された根本原因分析を提供します。AI、ML/DL(機械学習)、クラウドサンドボックスなどの高度なテクノロジーを統合し、疑わしいファイルを分析し、それらのオブジェクトに関する詳細なレポートを生成します。

[広告2]

ソース

![[画像] 2025年コミュニティアクションアワード授賞式を前に流出した画像。](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765882828720_ndo_br_thiet-ke-chua-co-ten-45-png.webp&w=3840&q=75)

![[ライブ] 2025年コミュニティアクションアワードガラ](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2025%2F12%2F16%2F1765899631650_ndo_tr_z7334013144784-9f9fe10a6d63584c85aff40f2957c250-jpg.webp&w=3840&q=75)

コメント (0)